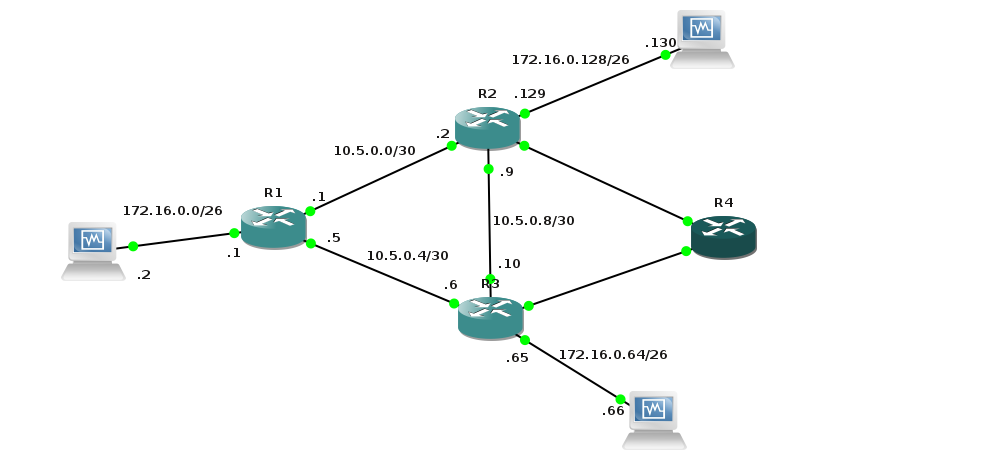

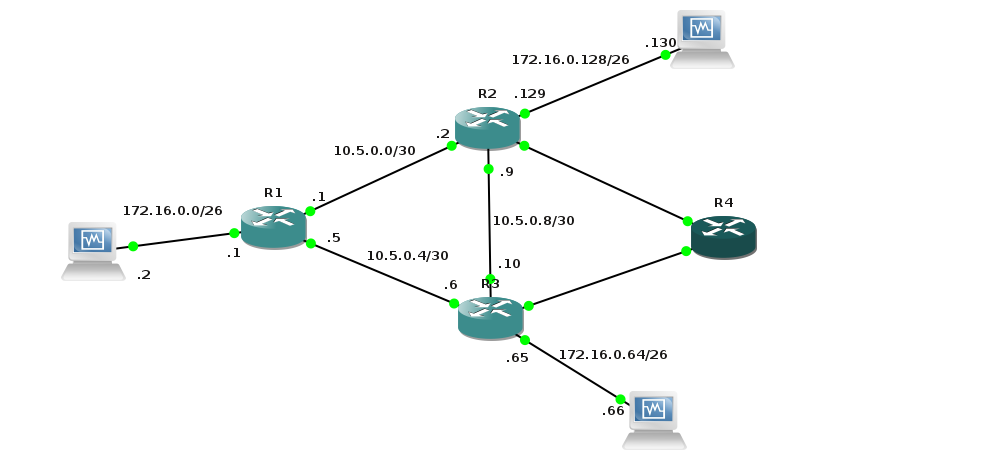

–†–į—Ā—Ā–ľ–ĺ—ā—Ä–ł–ľ —Ā–Ľ–Ķ–ī—É—é—Č—É—é —ā–ĺ–Ņ–ĺ–Ľ–ĺ–≥–ł—é —Ā–Ķ—ā–ł:

–Ē–ĺ–Ņ—É—Ā—ā–ł–ľ, –≤¬†—ć—ā–ĺ–Ļ —Ā–Ķ—ā–ł –ľ—謆–ł—Ā–Ņ–ĺ–Ľ—Ć–∑—É–Ķ–ľ —Ā—ā–į—ā–ł—á–Ķ—Ā–ļ—É—é –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—Ü–ł—é, –ł¬†–Ņ–ĺ—Ź–≤–ł–Ľ–į—Ā—Ć –Ĺ–Ķ–ĺ–Ī—Ö–ĺ–ī–ł–ľ–ĺ—Ā—ā—Ć –ī–ĺ–Ī–į–≤–ł—ā—Ć –Ĺ–ĺ–≤—č–Ļ —Ä–ĺ—É—ā–Ķ—Ä (R4). –†–ĺ—É—ā–Ķ—Ä—č ¬ę–∑–Ĺ–į—é—ā¬Ľ —ā–ĺ–Ľ—Ć–ļ–ĺ –Ņ—Ä–ĺ –Ņ–ĺ–ī–ļ–Ľ—é—á–Ķ–Ĺ–Ĺ—č–Ķ –ļ¬†–Ĺ–ł–ľ —Ā–Ķ—ā–ł –Ĺ–į–Ņ—Ä—Ź–ľ—É—é (directly connected). –í¬†—ā–į–ļ–ĺ–ľ —Ā–Ľ—É—á–į–Ķ –Ĺ–į–ľ –Ņ—Ä–ł–ī–Ķ—ā—Ā—Ź –≤—Ä—É—á–Ĺ—É—é –ī–ĺ–Ī–į–≤–ł—ā—Ć –≤—Ā–Ķ –ľ–į—Ä—ą—Ä—É—ā—č –ļ¬†–Ņ–ĺ–ī—Ā–Ķ—ā—Ź–ľ –Ĺ–į¬†R4, –į¬†–Ĺ–į¬†–ĺ—Ā—ā–į–Ľ—Ć–Ĺ—č—Ö —Ä–ĺ—É—ā–Ķ—Ä–į—Ö –ī–ĺ–Ī–į–≤–ł—ā—Ć –ľ–į—Ä—ą—Ä—É—ā—č –ļ¬†–Ņ–ĺ–ī—Ā–Ķ—ā—Ź–ľ, –ļ–ĺ—ā–ĺ—Ä—č–Ķ –ĺ–Ī—Ā–Ľ—É–∂–ł–≤–į–Ķ—ā¬†R4:

–°¬†—Ä–ĺ—Ā—ā–ĺ–ľ —Ā–Ķ—ā–ł —ć—ā–ĺ —Ā—ā–į–Ĺ–ĺ–≤–ł—ā—Ā—Ź –ī–ĺ—Ā—ā–į—ā–ĺ—á–Ĺ–ĺ —ā—Ä—É–ī–ĺ–Ķ–ľ–ļ–ĺ–Ļ –∑–į–ī–į—á–Ķ–Ļ. –ü—Ä–ĺ—ā–ĺ–ļ–ĺ–Ľ—č –ī–ł–Ĺ–į–ľ–ł—á–Ķ—Ā–ļ–ĺ–Ļ –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—Ü–ł–ł –Ņ–ĺ–∑–≤–ĺ–Ľ—Ź—é—ā –ĺ–Ī–ľ–Ķ–Ĺ–ł–≤–į—ā—Ć—Ā—Ź –ľ–į—Ä—ą—Ä—É—ā–į–ľ–ł –į–≤—ā–ĺ–ľ–į—ā–ł—á–Ķ—Ā–ļ–ł, —É–Ņ—Ä–ĺ—Č–į—Ź –ĺ–Ī—Ā–Ľ—É–∂–ł–≤–į–Ĺ–ł–Ķ —Ā–Ķ—ā–ł. –Ę–į–ļ–∂–Ķ –ī–ł–Ĺ–į–ľ–ł—á–Ķ—Ā–ļ–ł–Ķ –Ņ—Ä–ĺ—ā–ĺ–ļ–ĺ–Ľ—č –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—Ü–ł–ł —Ā–į–ľ–ł –ĺ–Ņ—Ä–Ķ–ī–Ķ–Ľ—Ź—é—ā –ĺ–Ņ—ā–ł–ľ–į–Ľ—Ć–Ĺ—č–Ļ –ľ–į—Ä—ą—Ä—É—ā –ī–Ľ—Ź –ĺ—ā–Ņ—Ä–į–≤–ļ–ł –Ņ–į–ļ–Ķ—ā–ĺ–≤ (–ľ—謆–ľ–ĺ–∂–Ķ–ľ –≤–Ľ–ł—Ź—ā—Ć –Ĺ–į¬†—ć—ā–ĺ –≤¬†—Ā–Ľ—É—á–į–Ķ –Ĺ–Ķ–ĺ–Ī—Ö–ĺ–ī–ł–ľ–ĺ—Ā—ā–ł) –ł¬†–≤—č–Ī–ł—Ä–į—ā—Ć –į–Ľ—Ć—ā–Ķ—Ä–Ĺ–į—ā–ł–≤–Ĺ—č–Ļ –ľ–į—Ä—ą—Ä—É—ā –≤¬†—Ā–Ľ—É—á–į–Ķ –Ņ–į–ī–Ķ–Ĺ–ł—Ź –ļ–į–ļ–ĺ–≥–ĺ-—ā–ĺ –ļ–į–Ĺ–į–Ľ–į.

–Ě–į–Ņ—Ä–ł–ľ–Ķ—Ä, R3¬†–ľ–ĺ–∂–Ķ—ā —Ā–≤—Ź–∑–į—ā—Ć—Ā—Ź —Ā¬†R1¬†—á–Ķ—Ä–Ķ–∑ –Ĺ–Ķ—Ā–ļ–ĺ–Ľ—Ć–ļ–ĺ –ľ–į—Ä—ą—Ä—É—ā–ĺ–≤: —á–Ķ—Ä–Ķ–∑ 10.5.0.4/30, —á–Ķ—Ä–Ķ–∑ 10.5.0.8/30 -> 10.5.0.0/30 –ł¬†10.5.0.16/30 -> 10.5.0.12/30 -> 10.5.0.0/30. –ü—Ä–ł –ł—Ā–Ņ–ĺ–Ľ—Ć–∑–ĺ–≤–į–Ĺ–ł–ł OSPF —Ä–ĺ—É—ā–Ķ—Ä—č –Ī—É–ī—É—ā –Ņ–ĺ—Ā—ā–ĺ—Ź–Ĺ–Ĺ–ĺ –ĺ–Ī–ľ–Ķ–Ĺ–ł–≤–į—ā—Ć—Ā—Ź –ł–Ĺ—Ą–ĺ—Ä–ľ–į—Ü–ł–Ķ–Ļ –Ņ—Ä–ĺ –ł–∑–≤–Ķ—Ā—ā–Ĺ—č–Ķ –ľ–į—Ä—ą—Ä—É—ā—č –ł¬†—Ā–ĺ—Ā—ā–ĺ—Ź–Ĺ–ł–Ķ —Ā–ĺ–Ķ–ī–ł–Ĺ–Ķ–Ĺ–ł–Ļ. –í¬†—Ā–Ľ—É—á–į–Ķ –Ņ–į–ī–Ķ–Ĺ–ł—Ź –Ņ—Ä—Ź–ľ–ĺ–≥–ĺ –ļ–į–Ĺ–į–Ľ–į –ľ–Ķ–∂–ī—É R1¬†–ł¬†R3¬†—ā—Ä–į—Ą–ł–ļ –Ņ–ĺ–Ļ–ī–Ķ—ā —á–Ķ—Ä–Ķ–∑ —Ä–ĺ—É—ā–Ķ—Ĭ†R2.

–Ě–į—Ā—ā—Ä–ĺ–Ļ–ļ–į OSPF

–í–ĺ—ā —ā–į–ļ –Ī—É–ī–Ķ—ā –≤—č–≥–Ľ—Ź–ī–Ķ—ā—Ć —ā–ĺ–Ņ–ĺ–Ľ–ĺ–≥–ł—Ź –Ĺ–į—ą–Ķ–Ļ —Ā–Ķ—ā–ł —Ā –ī–ĺ–Ī–į–≤–Ľ–Ķ–Ĺ–Ĺ—č–ľ –Ĺ–ĺ–≤—č–ľ —Ä–ĺ—É—ā–Ķ—Ä–ĺ–ľ R4:

–Ě–į—á–Ĺ–Ķ–ľ —Ā –Ĺ–į—Ā—ā—Ä–ĺ–Ļ–ļ–ł —Ä–ĺ—É—ā–Ķ—Ä–į R1. –ü—Ä–Ķ–ī—Ā—ā–į–≤–Ľ—Ź—é –í–į—ą–Ķ –≤–Ĺ–ł–ľ–į–Ĺ–ł—é –Ĺ–Ķ–Ņ–ĺ—Ā—Ä–Ķ–ī—Ā—ā–≤–Ķ–Ĺ–Ĺ–ĺ —Ā–į–ľ –Ņ—Ä–ł–ľ–Ķ—Ä –Ĺ–į—Ā—ā—Ä–ĺ–Ļ–ļ–ł.

–ó–į–Ņ—É—Ā—ā–ł–ľ –Ņ—Ä–ĺ—Ü–Ķ—Ā—Ā ospf:

R1(config)# router ospf 1

–ü–ĺ—Ā–Ľ–Ķ–ī–Ĺ–Ķ–Ķ —á–ł—Ā–Ľ–嬆‚ÄĒ —ć—ā–ĺ PID¬†–Ņ—Ä–ĺ—Ü–Ķ—Ā—Ā–į, –ľ–ĺ–∂–Ķ—ā –ĺ—ā–Ľ–ł—á–į—ā—Ć—Ā—Ź –Ĺ–į¬†—Ä–į–∑–Ĺ—č—Ö —Ä–ĺ—É—ā–Ķ—Ä–į—Ö, –Ŗ嬆–ł—Ā–ļ–Ľ—é—á–ł—ā–Ķ–Ľ—Ć–Ĺ–ĺ –ī–Ľ—Ź —É–ī–ĺ–Ī—Ā—ā–≤–į –Ľ—É—á—ą–Ķ –∑–į–ī–į–≤–į—ā—Ć –ĺ–ī–Ĺ–ĺ –ł¬†—ā–ĺ–∂–Ķ —á–ł—Ā–Ľ–ĺ.

–Ę–Ķ–Ņ–Ķ—Ä—Ć –ĺ—ā–ļ–Ľ—é—á–ł–ľ –ĺ—ā–Ņ—Ä–į–≤–ļ—É hello –Ņ–į–ļ–Ķ—ā–ĺ–≤ –Ĺ–į¬†–≤—Ā–Ķ—Ö –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā–į—Ö. –ė–∑¬†—Ā–ĺ–ĺ–Ī—Ä–į–∂–Ķ–Ĺ–ł–Ļ –Ī–Ķ–∑–ĺ–Ņ–į—Ā–Ĺ–ĺ—Ā—ā–ł –ľ—謆–Ī—É–ī–Ķ–ľ —Ź–≤–Ĺ–ĺ –∑–į–ī–į–≤–į—ā—Ć –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā—č, –Ĺ–į¬†–ļ–ĺ—ā–ĺ—Ä—č—Ö –Ī—É–ī—É—ā —É—Ā—ā–į–Ĺ–į–≤–Ľ–ł–≤–į—ā—Ć—Ā—Ź neighbour –ĺ—ā–Ĺ–ĺ—ą–Ķ–Ĺ–ł—Ź.

R1(config-router)#passive-interface default

–Ę–Ķ–Ņ–Ķ—Ä—Ć —É–ļ–į–∂–Ķ–ľ –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā—č, –Ĺ–į¬†–ļ–ĺ—ā–ĺ—Ä—č—Ö –ľ—謆–Ī—É–ī–Ķ–ľ –ĺ—ā–Ņ—Ä–į–≤–Ľ—Ź—ā—Ć hello –Ņ–į–ļ–Ķ—ā—č. –Ē–Ľ—Ź R1¬†—ć—ā–ĺ fa0/0 –ł¬†fa0/1:

R1(config-router)#no passive-interface fa0/0

R1(config-router)#no passive-interface fa0/1

–°¬†–Ņ–ĺ–ľ–ĺ—Č—Ć—é –ļ–ĺ–ľ–į–Ĺ–ī—č network –ľ—謆–ľ–ĺ–∂–Ķ–ľ —Ā–ī–Ķ–Ľ–į—ā—Ć 2¬†–≤–Ķ—Č–ł¬†‚ÄĒ —Ā–ĺ–ĺ–Ī—Č–ł—ā—Ć, –ļ–į–ļ–ł–Ķ —Ā–Ķ—ā–ł –ľ—謆—Ö–ĺ—ā–ł–ľ –į–Ĺ–ĺ–Ĺ—Ā–ł—Ä–ĺ–≤–į—ā—Ć –Ņ–嬆OSPF –ī—Ä—É–≥–ł–ľ —Ä–ĺ—É—ā–Ķ—Ä–į–ľ –ł¬†–Ĺ–į¬†–ļ–į–ļ–ł—Ö –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā–į—Ö –ľ—謆–Ī—É–ī–Ķ–ľ –ĺ—ā–Ņ—Ä–į–≤–Ľ—Ź—ā—Ć hello –Ņ–į–ļ–Ķ—ā—č. –ė–ľ–Ķ–Ĺ–Ĺ–ĺ –Ņ–ĺ—ć—ā–ĺ–ľ—É —Ä–į–Ĺ–Ķ–Ķ –ľ—謆—É–ļ–į–∑–į–Ľ–ł –ļ–ĺ–Ĺ–ļ—Ä–Ķ—ā–Ĺ—č–Ķ –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā—č –ī–Ľ—Ź hello –Ņ–į–ļ–Ķ—ā–ĺ–≤. –ö¬†–Ņ—Ä–ł–ľ–Ķ—Ä—É, –Ĺ–į¬†—Ä–ĺ—É—ā–Ķ—Ä–Ķ R1¬†–Ĺ–į–ľ –Ĺ—É–∂–Ĺ—č 3¬†—Ā–Ķ—ā–ł: 10.5.0.0/30, 10.5.0.4/30 –ł¬†172.16.0.0/26. –̖嬆–≤¬†–Ņ–ĺ—Ā–Ľ–Ķ–ī–Ĺ–Ķ–Ļ —Ā–Ķ—ā–ł –Ī—É–ī—É—ā –ł—Ā–ļ–Ľ—é—á–ł—ā–Ķ–Ľ—Ć–Ĺ–ĺ –Ņ–ĺ–Ľ—Ć–∑–ĺ–≤–į—ā–Ķ–Ľ—Ć—Ā–ļ–ł–Ķ —É—Ā—ā—Ä–ĺ–Ļ—Ā—ā–≤–į –ł¬†–Ĺ–į–ľ¬†–Ī—č —Ā–ĺ–≤—Ā–Ķ–ľ –Ĺ–Ķ¬†—Ö–ĺ—ā–Ķ–Ľ–ĺ—Ā—Ć, —á—ā–ĺ–Ī—č –ļ—ā–ĺ-—ā–ĺ –ł–ľ–Ķ–Ľ –≤–ĺ–∑–ľ–ĺ–∂–Ĺ–ĺ—Ā—ā—Ć —Ā¬†–Ĺ–Ķ–Ķ –≤–Ľ–ł—Ź—ā—Ć –Ĺ–į¬†—ā–į–Ī–Ľ–ł—Ü—č –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—Ü–ł–ł —Ä–ĺ—É—ā–Ķ—Ä–ĺ–≤.

–§–ĺ—Ä–ľ–į—ā –ļ–ĺ–ľ–į–Ĺ–ī—č network:

network 0.0.0.0 255.255.255.255 area 0

–ü–Ķ—Ä–≤—č–ľ –Ņ–į—Ä–į–ľ–Ķ—ā—Ä–ĺ–ľ –ł–ī–Ķ—ā –Ĺ–ĺ–ľ–Ķ—Ä —Ā–Ķ—ā–ł, –≤—ā–ĺ—Ä—č–ľ¬†‚ÄĒ wildcart –ľ–į—Ā–ļ–į –ł¬†–Ņ–ĺ—Ā–Ľ–Ķ–ī–Ĺ–ł–ľ –Ĺ–ĺ–ľ–Ķ—Ä –∑–ĺ–Ĺ—č.

–ü—Ä–ĺ—Č–Ķ –≥–ĺ–≤–ĺ—Ä—Ź, —ć—ā–ĺ –ļ–ĺ–ľ–į–Ĺ–ī–į —Ā–ĺ–ĺ–Ī—Č–į–Ķ—ā —Ä–ĺ—É—ā–Ķ—Ä—É, c¬†–ļ–į–ļ–ł—Ö –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā–ĺ–≤ –Ī—É–ī—É—ā –į–Ĺ–ĺ–Ĺ—Ā–ł—Ä–ĺ–≤–į—ā—Ć—Ā—Ź –Ņ–ĺ–ī—Ā–Ķ—ā–ł –Ņ–嬆OSPF. –í¬†–Ņ—Ä–ł–ľ–Ķ—Ä–Ķ –≤—č—ą–Ķ –ľ—謆—Ä–į–∑—Ä–Ķ—ą–ł–Ľ–ł –į–Ĺ–ĺ–Ĺ—Ā–ł—Ä–ĺ–≤–į—ā—Ć –Ľ—é–Ī—č–Ķ –Ņ–ĺ–ī—Ā–Ķ—ā–ł, —Ā¬†–Ľ—é–Ī—č—Ö –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā–ĺ–≤. –Ē–į–Ĺ–Ĺ—č–Ļ —Ā–Ņ–ĺ—Ā–ĺ–Ī, –ļ–ĺ–Ĺ–Ķ—á–Ĺ–ĺ, —É–Ņ—Ä–ĺ—Č–į–Ķ—ā –Ĺ–į—Ā—ā—Ä–ĺ–Ļ–ļ—É, –Ŗ嬆–Ĺ–Ķ¬†—Ä–Ķ–ļ–ĺ–ľ–Ķ–Ĺ–ī–ĺ–≤–į–Ĺ Cisco. –ü–ĺ—ā–ĺ–ľ—É —á—ā–ĺ –Ľ—é–Ī–ĺ–Ļ –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā, –ļ–ĺ—ā–ĺ—Ä—č–Ļ –≤—謆–Ĺ–į—Ā—ā—Ä–ĺ–ł–Ľ–ł –Ĺ–į¬†—Ä–ĺ—É—ā–Ķ—Ä–Ķ, —Ā—Ä–į–∑—É —É–Ļ–ī–Ķ—ā –≤¬†—ā–į–Ī–Ľ–ł—Ü—č –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—Ü–ł–ł –ī—Ä—É–≥–ł—Ö —Ä–ĺ—É—ā–Ķ—Ä–ĺ–≤. Cisco —Ä–Ķ–ļ–ĺ–ľ–Ķ–Ĺ–ī—É–Ķ—ā –Ņ–ĺ–ī–ļ–Ľ—é—á–į—ā—Ć –ļ–į–∂–ī—É—é —Ā–Ķ—ā—Ć –ĺ—ā–ī–Ķ–Ľ—Ć–Ĺ–ĺ, –ī–Ľ—Ź –Ĺ–į—ą–Ķ–Ļ –ļ–ĺ–Ĺ—Ą–ł–≥—É—Ä–į—Ü–ł–ł —Ā–Ķ—ā–ł –Ĺ–į¬†R1¬†—ć—ā–ĺ –Ī—É–ī–Ķ—ā –≤—č–≥–Ľ—Ź–ī–Ķ—ā—Ć —ā–į–ļ:

R1(config-router)#network 10.5.0.1 0.0.0.0 area 0

R1(config-router)#network 10.5.0.5 0.0.0.0 area 0

R1(config-router)#network 172.16.0.1 0.0.0.0 area 0

–Ē–Ľ—Ź –Ņ–ĺ–Ĺ–ł–ľ–į–Ĺ–ł—Ź —Ā–ł–Ĺ—ā–į–ļ—Ā–ł—Ā–į –Ņ—Ä–ł–≤–Ķ–ī—É –Ņ—Ä–ł–ľ–Ķ—Ä, –ļ–ĺ—ā–ĺ—Ä—č–Ļ –Ņ–ĺ–∑–≤–ĺ–Ľ–ł—ā –į–Ĺ–ĺ–Ĺ—Ā–ł—Ä–ĺ–≤–į—ā—Ć –ĺ–Ī–Ķ —Ā–Ľ—É–∂–Ķ–Ī–Ĺ—č–Ķ —Ā–Ķ—ā–ł(10.5.0.0/30 –ł¬†10.5.0.4/30):

R1(config-router)#network 10.5.0.0 0.0.0.255 area 0

–Ē–ĺ—Ā–Ľ–ĺ–≤–Ĺ–ĺ —ć—ā–ĺ –ĺ–∑–Ĺ–į—á–į–Ķ—ā: ¬ę–į–Ĺ–ĺ–Ĺ—Ā–ł—Ä–ĺ–≤–į—ā—Ć –Ņ–ĺ–ī—Ā–Ķ—ā–ł —Ā¬†–ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā–ĺ–≤, –ļ–ĺ—ā–ĺ—Ä—č–Ķ –Ĺ–į—á–ł–Ĺ–į—é—ā—Ā—Ź –Ĺ–į¬†10.5.0¬Ľ

–Ę–Ķ–Ņ–Ķ—Ä—Ć –Ĺ–į—Ā—ā—Ä–ĺ–ł–ľ R2:

router ospf 1

passive-interface default

no passive-interface FastEthernet0/0

no passive-interface FastEthernet0/1

no passive-interface Vlan30

network 10.5.0.2 0.0.0.0 area 0

network 10.5.0.9 0.0.0.0 area 0

network 10.5.0.13 0.0.0.0 area 0

network 172.16.0.129 0.0.0.0 area 0

–ü–ĺ—Ā–Ľ–Ķ —ć—ā–ĺ–≥–ĺ –ľ—č –Ņ–ĺ–Ľ—É—á–ł–ľ —É–≤–Ķ–ī–ĺ–ľ–Ľ–Ķ–Ĺ–ł–Ķ:

*Mar 1 00:05:29.875: %OSPF-5-ADJCHG: Process 1, Nbr 172.16.0.1 on FastEthernet0/0 from LOADING to FULL, Loading Done

–≠—ā–ĺ –ĺ–∑–Ĺ–į—á–į–Ķ—ā, —á—ā–ĺ R1¬†–ł¬†R2¬†—É—Ā—ā–į–Ĺ–ĺ–≤–ł–Ľ–ł neighbour –ĺ—ā–Ĺ–ĺ—ą–Ķ–Ĺ–ł—Ź –ł¬†–ĺ–Ī–ľ–Ķ–Ĺ—Ź–Ľ–ł—Ā—Ć –ł–Ĺ—Ą–ĺ—Ä–ľ–į—Ü–ł–Ķ–Ļ –嬆–ł–∑–≤–Ķ—Ā—ā–Ĺ—č—Ö –ľ–į—Ä—ą—Ä—É—ā–į—Ö. –Ę–Ķ–Ņ–Ķ—Ä—Ć –Ĺ–į¬†R2¬†–ī–ĺ–Ľ–∂–Ķ–Ĺ –Ī—č—ā—Ć –ĺ–ī–ł–Ĺ ¬ę—Ā–ĺ—Ā–Ķ–ī¬Ľ:

R2#show ip ospf neighbor

Neighbor ID Pri State Dead Time Address Interface

172.16.0.1 1 FULL/DR 00:00:35 10.5.0.1 FastEthernet0/0

–ü–ĺ—Ā–ľ–ĺ—ā—Ä–ł–ľ —ā–į–Ī–Ľ–ł—Ü—É –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—Ü–ł–ł –Ĺ–į R2:

R2#show ip route

Codes: C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route

Gateway of last resort is not set

172.16.0.0/26 is subnetted, 2 subnets

C 172.16.0.128 is directly connected, Vlan20

O 172.16.0.0 [110/11] via 10.5.0.1, 00:06:39, FastEthernet0/0

10.0.0.0/30 is subnetted, 3 subnets

C 10.5.0.8 is directly connected, Vlan30

O 10.5.0.4 [110/20] via 10.5.0.1, 00:06:39, FastEthernet0/0

C 10.5.0.0 is directly connected, FastEthernet0/0

–ě—ā R1 –ľ—č –Ņ–ĺ–Ľ—É—á–ł–Ľ–ł 2 –ľ–į—Ä—ą—Ä—É—ā–į –Ņ–ĺ OSPF, –ĺ —á–Ķ–ľ –ł –≥–ĺ–≤–ĺ—Ä–ł—ā –Ī—É–ļ–≤–į O –≤ –Ĺ–į—á–į–Ľ–Ķ –∑–į–Ņ–ł—Ā–ł –ĺ –ľ–į—Ä—ą—Ä—É—ā–Ķ.

–ö–ĺ–Ĺ—Ą–ł–≥—É—Ä–į—Ü–ł—Ź R3:

router ospf 1

passive-interface default

no passive-interface FastEthernet0/0

no passive-interface FastEthernet0/1

no passive-interface Vlan20

network 10.5.0.6 0.0.0.0 area 0

network 10.5.0.10 0.0.0.0 area 0

network 10.5.0.17 0.0.0.0 area 0

network 172.16.0.65 0.0.0.0 area 0

–ė –ī–Ľ—Ź R4:

router ospf 1

passive-interface default

no passive-interface FastEthernet0/0

no passive-interface FastEthernet0/1

network 10.5.0.14 0.0.0.0 area 0

network 10.5.0.18 0.0.0.0 area 0

network 172.16.1.1 0.0.0.0 area 0

network 172.16.1.65 0.0.0.0 area 0

network 172.16.1.129 0.0.0.0 area 0

network 172.16.1.193 0.0.0.0 area 0

–Ę–Ķ–Ņ–Ķ—Ä—Ć –Ĺ–į—ą–į —ā–į–Ī–Ľ–ł—Ü–į –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—Ü–ł–ł –≤—č–≥–Ľ—Ź–ī–ł—ā —ā–į–ļ:

R1#show ip route

...

172.16.0.0/26 is subnetted, 6 subnets

O 172.16.1.128 [110/21] via 10.5.0.6, 00:11:05, FastEthernet0/1

[110/21] via 10.5.0.2, 00:11:05, FastEthernet0/0

O 172.16.1.192 [110/21] via 10.5.0.6, 00:11:05, FastEthernet0/1

[110/21] via 10.5.0.2, 00:11:05, FastEthernet0/0

C 172.16.0.0 is directly connected, Vlan10

O 172.16.1.0 [110/21] via 10.5.0.6, 00:11:05, FastEthernet0/1

[110/21] via 10.5.0.2, 00:11:05, FastEthernet0/0

O 172.16.0.64 [110/11] via 10.5.0.6, 00:11:07, FastEthernet0/1

O 172.16.1.64 [110/21] via 10.5.0.6, 00:11:07, FastEthernet0/1

[110/21] via 10.5.0.2, 00:11:07, FastEthernet0/0

10.0.0.0/30 is subnetted, 5 subnets

O 10.5.0.12 [110/20] via 10.5.0.2, 00:11:07, FastEthernet0/0

O 10.5.0.8 [110/11] via 10.5.0.6, 00:11:08, FastEthernet0/1

[110/11] via 10.5.0.2, 00:11:08, FastEthernet0/0

C 10.5.0.4 is directly connected, FastEthernet0/1

C 10.5.0.0 is directly connected, FastEthernet0/0

O 10.5.0.16 [110/20] via 10.5.0.6, 00:11:11, FastEthernet0/1

–Ę–Ķ–Ņ–Ķ—Ä—Ć –ľ–ĺ–∂–Ĺ–ĺ –Ņ–ĺ–Ņ—Ä–ĺ–Ī–ĺ–≤–į—ā—Ć —Ā—č–ľ–ł—ā–ł—Ä–ĺ–≤–į—ā—Ć –Ņ–į–ī–Ķ–Ĺ–ł—Ź –į–Ņ–Ľ–ł–Ĺ–ļ–į. –ü—Ä–ĺ–≤–Ķ–ī–Ķ–ľ —ā—Ä–į—Ā—Ā–ł—Ä–ĺ–≤–ļ—É –ľ–į—Ä—ą—Ä—É—ā–į —Ā —Ä–ĺ—É—ā–Ķ—Ä–į R3 –ļ –ļ–Ľ–ł–Ķ–Ĺ—ā—Ā–ļ–ĺ–ľ—É –ü–ö —Ā IP 172.16.0.2:

R3#traceroute 172.16.0.2

Type escape sequence to abort.

Tracing the route to 172.16.0.2

1 10.5.0.5 16 msec 16 msec 16 msec

2 172.16.0.2 24 msec 36 msec 44 msec

–ė–∑ —ā—Ä–į—Ā—Ā–ł—Ä–ĺ–≤–ļ–ł –≤–ł–ī–Ĺ–ĺ, —á—ā–ĺ —ā—Ä–į—Ą–ł–ļ –Ņ–ĺ–Ļ–ī–Ķ—ā –Ĺ–į–Ņ—Ä—Ź–ľ—É—é –ļ R1. –ě—ā–ļ–Ľ—é—á–ł–ľ –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā –Ĺ–į R1, –ļ –ļ–ĺ—ā–ĺ—Ä–ĺ–ľ—É –Ņ–ĺ–ī–ļ–Ľ—é—á–Ķ–Ĺ R3:

R1#conf t

Enter configuration commands, one per line. End with CNTL/Z.

R1(config)#interface fa0/1

R1(config-if)#shutdown

R1(config-if)#end

R3 –∑–į–ľ–Ķ—ā–ł–Ľ –Ņ–į–ī–Ķ–Ĺ–ł–Ķ –ļ–į–Ĺ–į–Ľ–į —Ā R1:

*Mar 1 03:32:41.567: %OSPF-5-ADJCHG: Process 1, Nbr 172.16.0.1 on FastEthernet0/0 from FULL to DOWN, Neighbor Down: Dead timer expired

–Ę–Ķ–Ņ–Ķ—Ä—Ć —ā—Ä–į—Ą–ł–ļ –Ņ–ĺ–Ļ–ī–Ķ—ā —á–Ķ—Ä–Ķ–∑ –į–Ľ—Ć—ā–Ķ—Ä–Ĺ–į—ā–ł–≤–Ĺ—č–Ļ –ļ–į–Ĺ–į–Ľ (R3 -> R2¬†‚ÄĒ R1):

R3#traceroute 172.16.0.2

Type escape sequence to abort.

Tracing the route to 172.16.0.2

1 10.5.0.9 16 msec 16 msec 16 msec

2 10.5.0.1 40 msec 32 msec 40 msec

3 172.16.0.2 44 msec 48 msec 68 msec

–Ě–į —ć—ā–ĺ–ľ –Ĺ–į—Ā—ā—Ä–ĺ–Ļ–ļ–į OSPF —Ā –ĺ–ī–Ĺ–ĺ–Ļ –∑–ĺ–Ĺ–ĺ–Ļ (area 0) –∑–į–ļ–ĺ–Ĺ—á–Ķ–Ĺ–į. –Ę–Ķ–Ņ–Ķ—Ä—Ć –Ĺ–į—ą–į —Ā–Ķ—ā—Ć –ł—Ā–Ņ–ĺ–Ľ—Ć–∑—É–Ķ—ā OSPF –ī–Ľ—Ź –ī–ł–Ĺ–į–ľ–ł—á–Ķ—Ā–ļ–ĺ–Ļ –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—Ü–ł–ł.

Multi Area OSPF

–Ē–Ľ—Ź —á–Ķ–≥–ĺ –Ĺ–į–ľ –ľ–ĺ–∂–Ķ—ā –Ņ–ĺ–Ĺ–į–ī–ĺ–Ī–ł—ā—Ć—Ā—Ź —Ä–į–∑–ī–Ķ–Ľ–ł—ā—Ć –Ĺ–į—ą—É —Ā–Ķ—ā—Ć –Ĺ–į¬†–Ĺ–Ķ—Ā–ļ–ĺ–Ľ—Ć–ļ–ĺ –∑–ĺ–Ĺ? –í¬†–Ņ–Ķ—Ä–≤—É—é –ĺ—á–Ķ—Ä–Ķ–ī—Ć, –ī–Ľ—Ź –į–≥—Ä–Ķ–≥–į—Ü–ł–ł –ľ–į—Ä—ą—Ä—É—ā–ĺ–≤. –Ě–į–Ņ—Ä–ł–ľ–Ķ—Ä, –≤¬†–Ĺ–į—ą–Ķ–Ļ —ā–ĺ–Ņ–ĺ–Ľ–ĺ–≥–ł–ł —Ä–ĺ—É—ā–Ķ—Ä R4¬†–į–Ĺ–ĺ–Ĺ—Ā–ł—Ä—É–Ķ—ā –≤¬†—Ā–Ķ—ā—Ć 4¬†–ľ–į—Ä—ą—Ä—É—ā–į, –Ŗ嬆–≤—Ā–Ķ —Ā–Ķ—ā–ł –ł–∑¬†–ī–ł–į–Ņ–į–∑–ĺ–Ĺ–į 172.16.1.0-172.16.1.255 –Ī—É–ī—É—ā –Ņ—Ä–ł–Ĺ–į–ī–Ľ–Ķ–∂–į—ā—Ć –ł—Ā–ļ–Ľ—é—á–ł—ā–Ķ–Ľ—Ć–Ĺ–ĺ –Ķ–ľ—É, –ł¬†–ľ—謆—Ö–ĺ—ā–ł–ľ –į–Ĺ–ĺ–Ĺ—Ā–ł—Ä–ĺ–≤–į—ā—Ć –ĺ–ī–ł–Ĺ –ľ–į—Ä—ą—Ä—É—ā¬†‚ÄĒ 172.16.1.0/24. –≠—ā–ĺ –ĺ—Ā–ĺ–Ī–Ķ–Ĺ–Ĺ–ĺ –į–ļ—ā—É–į–Ľ—Ć–Ĺ–ĺ –≤¬†–Ī–ĺ–Ľ—Ć—ą–ł—Ö —Ā–Ķ—ā—Ź—Ö —Ā¬†–Ī–ĺ–Ľ—Ć—ą–ĺ–Ļ —ā–į–Ī–Ľ–ł—Ü–Ķ–Ļ –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—Ü–ł–ł. –Ę–į–ļ¬†–∂–Ķ, –≤¬†—Ā–ł–Ľ—É —Ā–Ņ–Ķ—Ü–ł—Ą–ł–ļ–ł –≤—Ā–Ķ—Ö link-state –Ņ—Ä–ĺ—ā–ĺ–ļ–ĺ–Ľ–ĺ–≤ –ī–ł–Ĺ–į–ľ–ł—á–Ķ—Ā–ļ–ĺ–Ļ –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—Ü–ł–ł, –≤¬†OSPF –ļ–į–∂–ī—č–Ļ —Ä–ĺ—É—ā–Ķ—Ä —É–∑–Ĺ–į–Ķ—ā –嬆–Ņ–į–ī–Ķ–Ĺ–ł–ł –Ľ—é–Ī–ĺ–≥–ĺ –ļ–į–Ĺ–į–Ľ–į –≤¬†—Ā–Ķ—ā–ł. –≠—ā–ĺ, –ļ–ĺ–Ĺ–Ķ—á–Ĺ–ĺ, –Ņ–ĺ–≤—č—ą–į–Ķ—ā –ļ–į—á–Ķ—Ā—ā–≤–ĺ –≤—č–Ī–ĺ—Ä–į –ĺ–Ņ—ā–ł–ľ–į–Ľ—Ć–Ĺ–ĺ–≥–ĺ –ľ–į—Ä—ą—Ä—É—ā–į, –Ŗ嬆–ł¬†–∑–į–ľ–Ķ—ā–Ĺ–ĺ –Ņ–ĺ–≤—č—ą–į–Ķ—ā –Ĺ–į–≥—Ä—É–∑–ļ—É. –Ē–ĺ–Ņ—É—Ā—ā–ł–ľ, —ɬ†–Ĺ–į—Ā –Ķ—Ā—ā—Ć 15¬†–ĺ—Ą–ł—Ā–ĺ–≤ –≤¬†–•–ľ–Ķ–Ľ—Ć–Ĺ–ł—Ü–ļ–ĺ–ľ –ł¬†10¬†–≤ –í–ł–Ĺ–Ĺ–ł—Ü–Ķ¬†‚ÄĒ —Ä–ĺ—É—ā–Ķ—Ä–į–ľ –≤¬†–í–ł–Ĺ–Ĺ–ł—Ü–Ķ —Ā–ĺ–≤–Ķ—Ä—ą–Ķ–Ĺ–Ĺ–ĺ –Ĺ–Ķ¬†–ĺ–Ī—Ź–∑–į—ā–Ķ–Ľ—Ć–Ĺ–ĺ –∑–Ĺ–į—ā—Ć –嬆—ā–ĺ–ľ, —á—ā–ĺ –ļ–į–ļ–ĺ–Ļ-—ā–ĺ —Ä–ĺ—É—ā–Ķ—Ä –≤¬†–•–ľ–Ķ–Ľ—Ć–Ĺ–ł—Ü–ļ–ĺ–ľ —É–Ņ–į–Ľ. –†–į–∑–ī–Ķ–Ľ–Ķ–Ĺ–ł–Ķ —Ā–Ķ—ā–ł –Ĺ–į¬†—Ä–į–∑–Ĺ—č–Ķ –∑–ĺ–Ĺ—č —Ä–Ķ—ą–į–Ķ—ā –ī–į–Ĺ–Ĺ—č–Ļ –≤–ĺ–Ņ—Ä–ĺ—Ā.

–Ē–Ľ—Ź –Ĺ–į—á–į–Ľ–į —É–Ī–Ķ—Ä–Ķ–ľ –į–Ĺ–ĺ–Ĺ—Ā –Ņ–ĺ–ī—Ā–Ķ—ā–Ķ–Ļ —Ā R4:

router ospf 1

no network 172.16.1.1 0.0.0.0 area 0

no network 172.16.1.65 0.0.0.0 area 0

no network 172.16.1.129 0.0.0.0 area 0

no network 172.16.1.193 0.0.0.0 area 0

–ė –ī–ĺ–Ī–į–≤–ł–ľ –ł—Ö —Ā area 1:

router ospf 1

network 172.16.1.1 0.0.0.0 area 1

network 172.16.1.65 0.0.0.0 area 1

network 172.16.1.129 0.0.0.0 area 1

network 172.16.1.193 0.0.0.0 area 1

–ė –ĺ–Ī—ä—Ź–≤–ł–ľ –ī–ł–į–Ņ–į–∑–ĺ–Ĺ –ī–Ľ—Ź –∑–ĺ–Ĺ—č:

R4(config-router)#area 1 range 172.16.1.0 255.255.255.0

–Ę–Ķ–Ņ–Ķ—Ä—Ć –Ĺ–į —Ä–ĺ—É—ā–Ķ—Ä–į—Ö —Ā area 0 –Ņ–ĺ—Ź–≤–ł–Ľ—Ā—Ź —ā–ĺ–Ľ—Ć–ļ–ĺ –ĺ–ī–ł–Ĺ –ľ–į—Ä—ą—Ä—É—ā:

R1#show ip route

Codes: C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route

...

O IA 172.16.1.0/24 [110/21] via 10.5.0.6, 00:00:30, FastEthernet0/1

[110/21] via 10.5.0.2, 00:00:30, FastEthernet0/0

...