–Ę–Ķ–ĺ—Ä–ł—Ź

VLAN¬†(–ĺ—ā –į–Ĺ–≥–Ľ.¬†Virtual Local Area Network), VLAN –ľ–ĺ–≥—É—ā —Ź–≤–Ľ—Ź—ā—Ć—Ā—Ź —á–į—Ā—ā—Ć—é –Ī–ĺ–Ľ—Ć—ą–Ķ–≥–ĺ LAN, –ł–ľ–Ķ—Ź –ĺ–Ņ—Ä–Ķ–ī–Ķ–Ľ–Ķ–Ĺ–Ĺ—č–Ķ –Ņ—Ä–į–≤–ł–Ľ–į –≤–∑–į–ł–ľ–ĺ–ī–Ķ–Ļ—Ā—ā–≤–ł—Ź —Ā –ī—Ä—É–≥–ł–ľ–ł VLAN, –Ľ–ł–Ī–ĺ –Ī—č—ā—Ć –Ņ–ĺ–Ľ–Ĺ–ĺ—Ā—ā—Ć—é –ł–∑–ĺ–Ľ–ł—Ä–ĺ–≤–į–Ĺ–Ĺ—č–ľ–ł –ĺ—ā –Ĺ–ł—Ö. –ü—Ä–ĺ—Ā—ā–Ķ–Ļ—ą–ł–Ļ –ľ–Ķ—Ö–į–Ĺ–ł–∑–ľ –ł–∑–ĺ–Ľ—Ź—Ü–ł–ł —Ä–į–∑–Ľ–ł—á–Ĺ—č—Ö –Ņ–ĺ–ī—Ā–Ķ—ā–Ķ–Ļ, —Ä–į–Ī–ĺ—ā–į—é—Č–ł—Ö —á–Ķ—Ä–Ķ–∑ –ĺ–Ī—Č–ł–Ķ —Ā–≤–ł—á–ł –ł —Ä–ĺ—É—ā–Ķ—Ä—č, –ł–∑–≤–Ķ—Ā—ā–Ķ–Ĺ –ļ–į–ļ¬†802.1Q.

–ü—Ä–Ķ–ł–ľ—É—Č–Ķ—Ā—ā–≤–į VLAN

- —É–≤–Ķ–Ľ–ł—á–ł–≤–į–Ķ—ā —á–ł—Ā–Ľ–嬆—ą–ł—Ä–ĺ–ļ–ĺ–≤–Ķ—Č–į—ā–Ķ–Ľ—Ć–Ĺ—č—Ö –ī–ĺ–ľ–Ķ–Ĺ–ĺ–≤, –Ĺ–ĺ —É–ľ–Ķ–Ĺ—Ć—ą–į–Ķ—ā —Ä–į–∑–ľ–Ķ—Ä –ļ–į–∂–ī–ĺ–≥–嬆—ą–ł—Ä–ĺ–ļ–ĺ–≤–Ķ—Č–į—ā–Ķ–Ľ—Ć–Ĺ–ĺ–≥–ĺ –ī–ĺ–ľ–Ķ–Ĺ–į, –ļ–ĺ—ā–ĺ—Ä—č–Ķ –≤ —Ā–≤–ĺ—é –ĺ—á–Ķ—Ä–Ķ–ī—Ć —É–ľ–Ķ–Ĺ—Ć—ą–į—é—ā —Ā–Ķ—ā–Ķ–≤–ĺ–Ļ —ā—Ä–į—Ą–ł–ļ –ł —É–≤–Ķ–Ľ–ł—á–ł–≤–į—é—ā –Ī–Ķ–∑–ĺ–Ņ–į—Ā–Ĺ–ĺ—Ā—ā—Ć —Ā–Ķ—ā–ł (–ĺ–Ī–į —Ā–Ľ–Ķ–ī—Ā—ā–≤–ł—Ź —Ā–≤—Ź–∑–į–Ĺ—č –≤–ľ–Ķ—Ā—ā–Ķ –ł–∑-–∑–į –Ķ–ī–ł–Ĺ–ĺ–≥–ĺ –Ī–ĺ–Ľ—Ć—ą–ĺ–≥–ĺ —ą–ł—Ä–ĺ–ļ–ĺ–≤–Ķ—Č–į—ā–Ķ–Ľ—Ć–Ĺ–ĺ–≥–ĺ –ī–ĺ–ľ–Ķ–Ĺ–į);

- —É–ľ–Ķ–Ĺ—Ć—ą–į–Ķ—ā —É—Ā–ł–Ľ–ł—Ź –į–ī–ľ–ł–Ĺ–ł—Ā—ā—Ä–į—ā–ĺ—Ä–ĺ–≤ –Ĺ–į —Ā–ĺ–∑–ī–į–Ĺ–ł–Ķ –Ņ–ĺ–ī—Ā–Ķ—ā–Ķ–Ļ;

- —É–ľ–Ķ–Ĺ—Ć—ą–į–Ķ—ā –ļ–ĺ–Ľ–ł—á–Ķ—Ā—ā–≤–ĺ –ĺ–Ī–ĺ—Ä—É–ī–ĺ–≤–į–Ĺ–ł—Ź, —ā–į–ļ –ļ–į–ļ —Ā–Ķ—ā–ł –ľ–ĺ–≥—É—ā –Ī—č—ā—Ć —Ä–į–∑–ī–Ķ–Ľ–Ķ–Ĺ—č –Ľ–ĺ–≥–ł—á–Ķ—Ā–ļ–ł, –į –Ĺ–Ķ —Ą–ł–∑–ł—á–Ķ—Ā–ļ–ł;

- —É–Ľ—É—á—ą–į–Ķ—ā —É–Ņ—Ä–į–≤–Ľ–Ķ–Ĺ–ł–Ķ —Ä–į–∑–Ľ–ł—á–Ĺ—č–ľ–ł —ā–ł–Ņ–į–ľ–ł —ā—Ä–į—Ą–ł–ļ–į.

–Ę—Ä–į–Ĺ–ļ VLAN¬†‚ÄĒ —ć—ā–ĺ —Ą–ł–∑–ł—á–Ķ—Ā–ļ–ł–Ļ –ļ–į–Ĺ–į–Ľ, –Ņ–ĺ –ļ–ĺ—ā–ĺ—Ä–ĺ–ľ—É –Ņ–Ķ—Ä–Ķ–ī–į–Ķ—ā—Ā—Ź –Ĺ–Ķ—Ā–ļ–ĺ–Ľ—Ć–ļ–ĺ VLAN –ļ–į–Ĺ–į–Ľ–ĺ–≤, –ļ–ĺ—ā–ĺ—Ä—č–Ķ —Ä–į–∑–Ľ–ł—á–į—é—ā—Ā—Ź —ā–Ķ–≥–į–ľ–ł (–ľ–Ķ—ā–ļ–į–ľ–ł, –ī–ĺ–Ī–į–≤–Ľ—Ź–Ķ–ľ—č–ľ–ł –≤ –Ņ–į–ļ–Ķ—ā—č). –Ę—Ä–į–Ĺ–ļ–ł –ĺ–Ī—č—á–Ĺ–ĺ —Ā–ĺ–∑–ī–į—é—ā—Ā—Ź –ľ–Ķ–∂–ī—É ¬ę—ā–Ķ–≥–ł—Ä–ĺ–≤–į–Ĺ–Ĺ—č–ľ–ł –Ņ–ĺ—Ä—ā–į–ľ–ł¬Ľ VLAN-—É—Ā—ā—Ä–ĺ–Ļ—Ā—ā–≤: —Ā–≤–ł—ā—á-—Ā–≤–ł—ā—á –ł–Ľ–ł —Ā–≤–ł—ā—á-–ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—ā–ĺ—Ä. (–í –ī–ĺ–ļ—É–ľ–Ķ–Ĺ—ā–į—Ö Cisco —ā–Ķ—Ä–ľ–ł–Ĺ–ĺ–ľ ¬ę—ā—Ä–į–Ĺ–ļ¬Ľ —ā–į–ļ–∂–Ķ –Ĺ–į–∑—č–≤–į—é—ā –ĺ–Ī—ä–Ķ–ī–ł–Ĺ–Ķ–Ĺ–ł–Ķ –Ĺ–Ķ—Ā–ļ–ĺ–Ľ—Ć–ļ–ł—Ö —Ą–ł–∑–ł—á–Ķ—Ā–ļ–ł—Ö –ļ–į–Ĺ–į–Ľ–ĺ–≤ –≤ –ĺ–ī–ł–Ĺ –Ľ–ĺ–≥–ł—á–Ķ—Ā–ļ–ł–Ļ: Link Aggregation, Port Trunking). –ú–į—Ä—ą—Ä—É—ā–ł–∑–į—ā–ĺ—Ä (—Ā–≤–ł—ā—á —ā—Ä–Ķ—ā—Ć–Ķ–≥–ĺ —É—Ä–ĺ–≤–Ĺ—Ź) –≤—č—Ā—ā—É–Ņ–į–Ķ—ā –≤ —Ä–ĺ–Ľ–ł –ľ–į–≥–ł—Ā—ā—Ä–į–Ľ—Ć–Ĺ–ĺ–≥–ĺ —Ź–ī—Ä–į —Ā–Ķ—ā–ł (backbone) –ī–Ľ—Ź —Ā–Ķ—ā–Ķ–≤–ĺ–≥–ĺ —ā—Ä–į—Ą–ł–ļ–į —Ä–į–∑–Ĺ—č—Ö VLAN.

–Ě–į —É—Ā—ā—Ä–ĺ–Ļ—Ā—ā–≤–į—Ö Cisco, –Ņ—Ä–ĺ—ā–ĺ–ļ–ĺ–Ľ VTP (VLAN Trunking Protocol) –Ņ—Ä–Ķ–ī—É—Ā–ľ–į—ā—Ä–ł–≤–į–Ķ—ā VLAN-–ī–ĺ–ľ–Ķ–Ĺ—č –ī–Ľ—Ź —É–Ņ—Ä–ĺ—Č–Ķ–Ĺ–ł—Ź –į–ī–ľ–ł–Ĺ–ł—Ā—ā—Ä–ł—Ä–ĺ–≤–į–Ĺ–ł—Ź. VTP —ā–į–ļ–∂–Ķ –≤—č–Ņ–ĺ–Ľ–Ĺ—Ź–Ķ—ā ¬ę—á–ł—Ā—ā–ļ—ɬĽ —ā—Ä–į—Ą–ł–ļ–į, –Ĺ–į–Ņ—Ä–į–≤–Ľ—Ź—Ź VLAN —ā—Ä–į—Ą–ł–ļ —ā–ĺ–Ľ—Ć–ļ–ĺ –Ĺ–į —ā–Ķ –ļ–ĺ–ľ–ľ—É—ā–į—ā–ĺ—Ä—č, –ļ–ĺ—ā–ĺ—Ä—č–Ķ –ł–ľ–Ķ—é—ā —Ü–Ķ–Ľ–Ķ–≤—č–Ķ VLAN-–Ņ–ĺ—Ä—ā—č.

Native VLAN¬†‚ÄĒ –ļ–į–∂–ī—č–Ļ –Ņ–ĺ—Ä—ā –ł–ľ–Ķ–Ķ—ā –Ņ–į—Ä–į–ľ–Ķ—ā—Ä, –Ĺ–į–∑–≤–į–Ĺ–Ĺ—č–Ļ –Ņ–ĺ—Ā—ā–ĺ—Ź–Ĺ–Ĺ—č–Ļ –≤–ł—Ä—ā—É–į–Ľ—Ć–Ĺ—č–Ļ –ł–ī–Ķ–Ĺ—ā–ł—Ą–ł–ļ–į—Ü–ł–Ķ–Ļ (Native VLAN), –ļ–ĺ—ā–ĺ—Ä—č–Ļ –ĺ–Ņ—Ä–Ķ–ī–Ķ–Ľ—Ź–Ķ—ā VLAN, –Ĺ–į–∑–Ĺ–į—á–Ķ–Ĺ–Ĺ—č–Ļ –Ņ–ĺ–Ľ—É—á–ł—ā—Ć –Ĺ–Ķ—ā–Ķ–≥–ĺ–≤—č–Ķ –ļ–į–ī—Ä—č.

–°–ļ–į–∑–į–≤ –Ņ—Ä–ĺ—Č–Ķ,¬†vlan¬†‚ÄĒ —ć—ā–ĺ –Ľ–ĺ–≥–ł—á–Ķ—Ā–ļ–ł–Ļ –ļ–į–Ĺ–į–Ľ –≤–Ĺ—É—ā—Ä–ł —Ą–ł–∑–ł—á–Ķ—Ā–ļ–ĺ–≥–ĺ –ļ–į–Ĺ–į–Ľ–į (–ļ–į–Ī–Ķ–Ľ—Ź), –į¬†trunk¬†—ć—ā–ĺ –ľ–Ĺ–ĺ–∂–Ķ—Ā—ā–≤–ĺ –Ľ–ĺ–≥–ł—á–Ķ—Ā–ļ–ł—Ö –ļ–į–Ĺ–į–Ľ–ĺ–≤ (vlan`–ĺ–≤) –≤–Ĺ—É—ā—Ä–ł –ĺ–ī–Ĺ–ĺ–≥–ĺ —Ą–ł–∑–ł—á–Ķ—Ā–ļ–ĺ–≥–ĺ –ļ–į–Ĺ–į–Ľ–į (–ļ–į–Ī–Ķ–Ľ—Ź).

–í —ā–Ķ—Ä–ľ–ł–Ĺ–į—Ö Dlink:

- –į–Ĺ—ā–į–≥–Ķ—ā –Ņ–ĺ—Ä—ā (untagged port) ‚ÄĒ –Ņ–ĺ—Ä—ā –≤ –į–ļ—Ā–Ķ—Ā —Ä–Ķ–∂–ł–ľ–Ķ –Ņ—Ä–ł–Ĺ–ł–ľ–į—é—Č–ł–Ļ –Ĺ–Ķ —ā–Ķ–≥–ł—Ä–ĺ–≤–į–Ĺ–Ĺ—č–Ķ –Ņ–į–ļ–Ķ—ā—č

- —ā–į–≥–Ķ—ā –Ņ–ĺ—Ä—ā (tagged port) ‚ÄĒ –Ņ–ĺ—Ä—ā –≤ —ā—Ä–į–Ĺ–ļ–Ķ –Ņ—Ä–ł–Ĺ–ł–ľ–į—é—Č–ł–Ļ —ā–Ķ–≥–Ķ—Ä–ĺ–≤–į–Ĺ–Ĺ—č–Ķ –Ņ–į–ļ–Ķ—ā—č

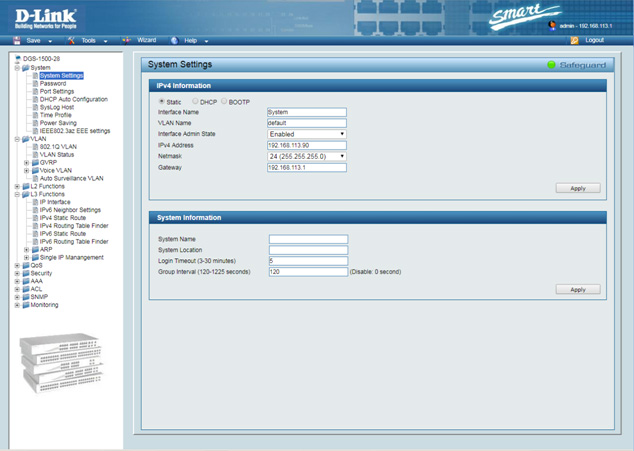

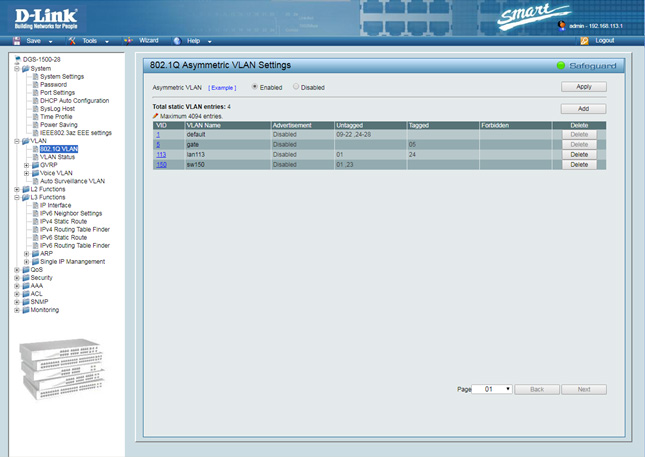

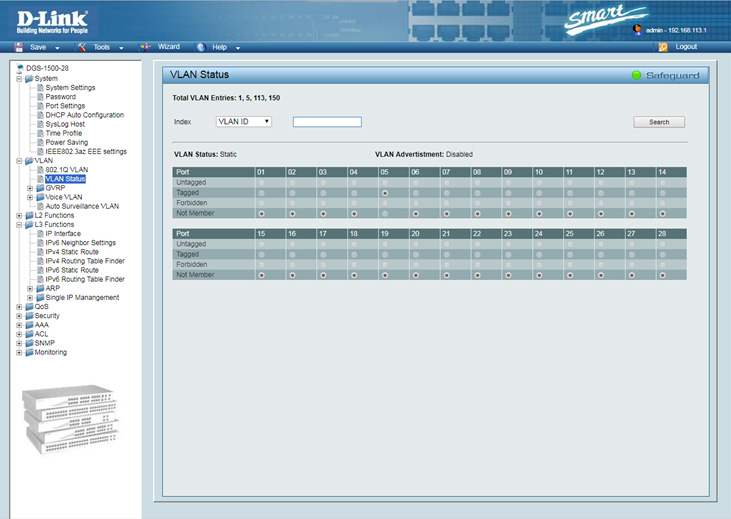

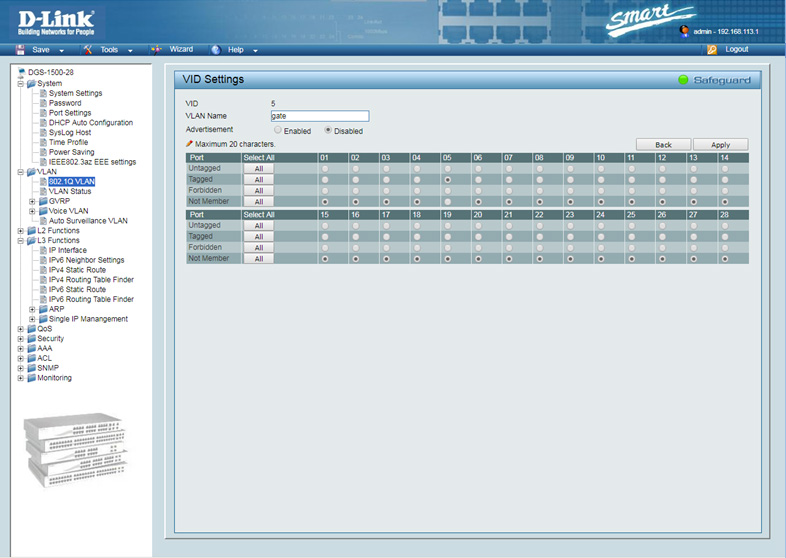

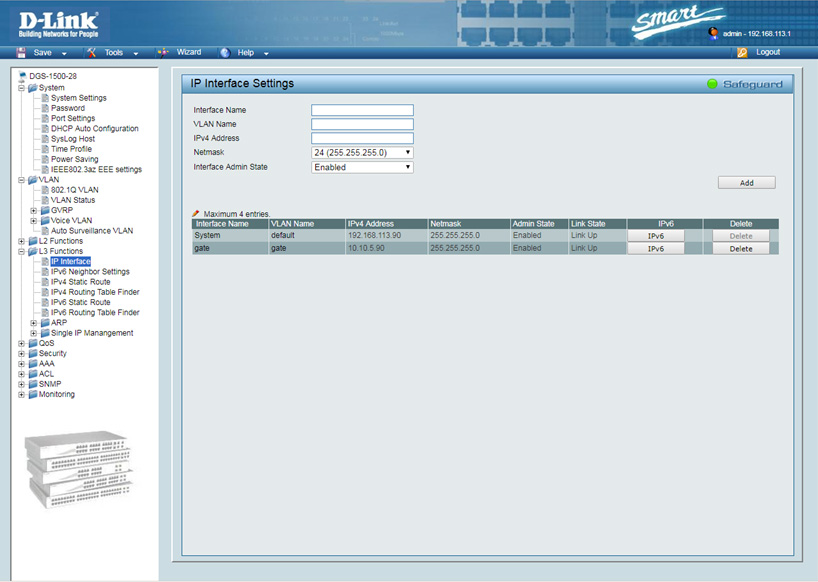

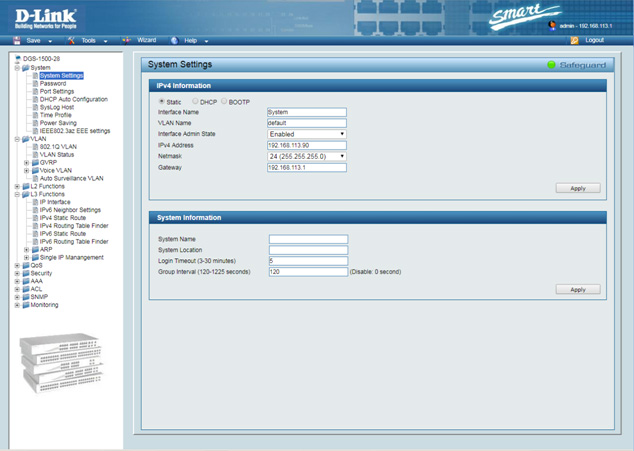

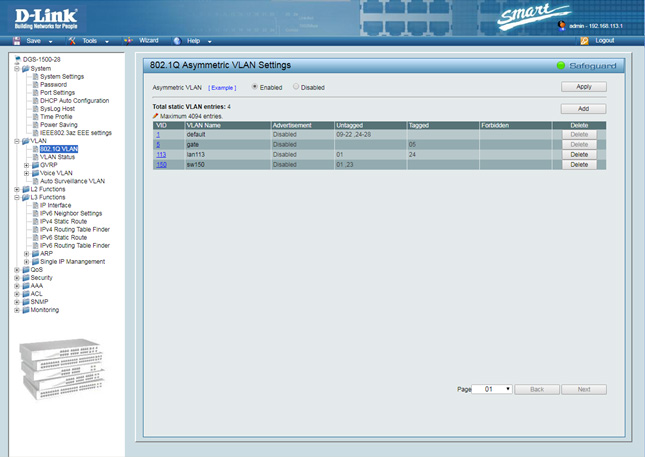

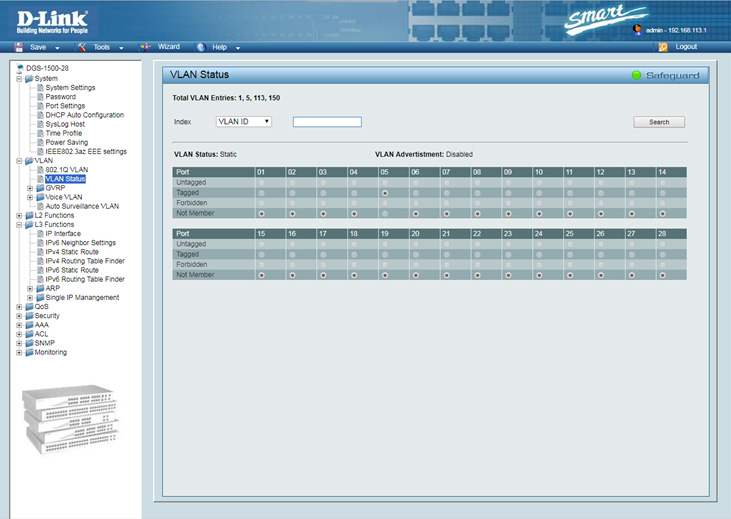

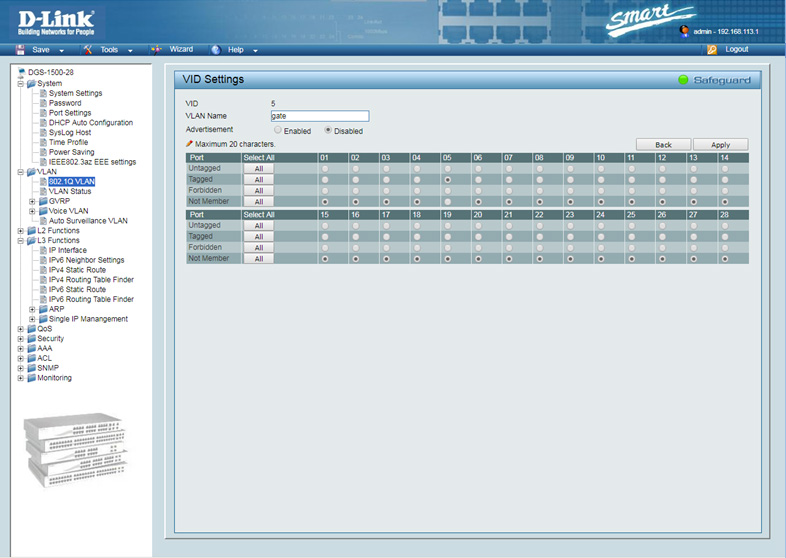

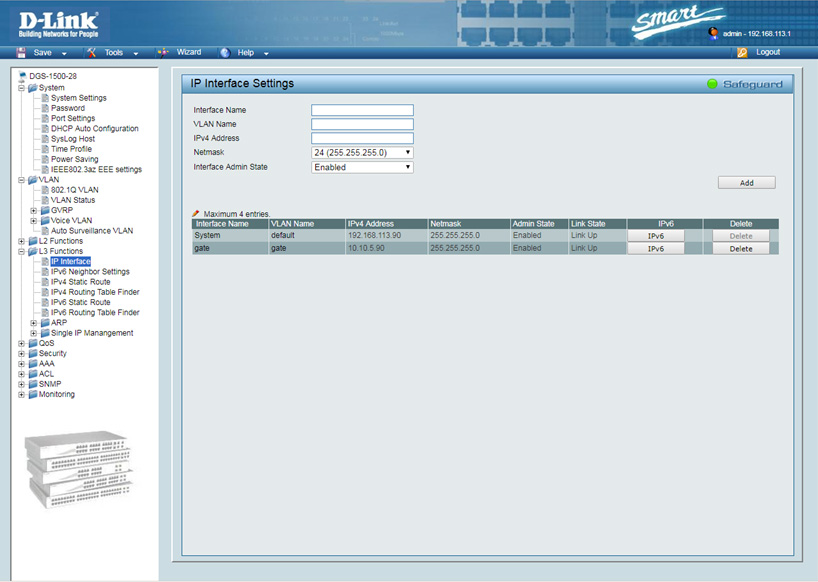

–Ě–į—Ā—ā—Ä–į–ł–≤–į–Ķ–ľ VLAN –Ĺ–į D-LINK

–Ě–į—Ā—ā—Ä–į–ł–≤–į–Ķ–ľ CentOS

[root@gate bin]# ip addr del 10.10.5.1/24 dev enp5s9

[root@gate bin]# ip link add link enp5s9 name enp5s9.5 type vlan id 5

[root@gate bin]# ip -d link show

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN mode DEFAULT group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00 promiscuity 0 addrgenmode eui64 numtxqueues 1 numrxqueues 1 gso_max_size 65536 gso_max_segs 65535

2: enp64s0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq state UP mode DEFAULT group default qlen 1000

link/ether 00:14:c2:03:4b:d2 brd ff:ff:ff:ff:ff:ff promiscuity 0 addrgenmode eui64 numtxqueues 5 numrxqueues 5 gso_max_size 65536 gso_max_segs 65535

3: enp5s9: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq state UP mode DEFAULT group default qlen 1000

link/ether 00:30:84:b3:9a:b0 brd ff:ff:ff:ff:ff:ff promiscuity 0 addrgenmode none numtxqueues 5 numrxqueues 5 gso_max_size 65536 gso_max_segs 65535

18: enp5s9.5@enp5s9: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP mode DEFAULT group default qlen 1000

link/ether 00:30:84:b3:9a:b0 brd ff:ff:ff:ff:ff:ff promiscuity 0

vlan protocol 802.1Q id 5 <REORDER_HDR> addrgenmode eui64 numtxqueues 1 numrxqueues 1 gso_max_size 65536 gso_max_segs 65535

[root@gate bin]# ip link set enp5s9.5 up

[root@gate bin]# ip link sh

[root@gate bin]# ip link

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN mode DEFAULT group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

2: enp64s0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq state UP mode DEFAULT group default qlen 1000

link/ether 00:14:c2:03:4b:d2 brd ff:ff:ff:ff:ff:ff

3: enp5s9: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq state UP mode DEFAULT group default qlen 1000

link/ether 00:30:84:b3:9a:b0 brd ff:ff:ff:ff:ff:ff

18: enp5s9.5@enp5s9: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP mode DEFAULT group default qlen 1000

link/ether 00:30:84:b3:9a:b0 brd ff:ff:ff:ff:ff:ff

[root@gate bin]# ip addr add 10.10.5.1/24 dev enp5s9.5

[root@gate bin]# ip a

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

2: enp64s0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq state UP group default qlen 1000

link/ether 00:14:c2:03:4b:d2 brd ff:ff:ff:ff:ff:ff

inet 192.168.113.53/24 brd 192.168.113.255 scope global noprefixroute enp64s0

valid_lft forever preferred_lft forever

3: enp5s9: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq state UP group default qlen 1000

link/ether 00:30:84:b3:9a:b0 brd ff:ff:ff:ff:ff:ff

18: enp5s9.5@enp5s9: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP group default qlen 1000

link/ether 00:30:84:b3:9a:b0 brd ff:ff:ff:ff:ff:ff

inet 10.10.5.1/24 scope global enp5s9.5

valid_lft forever preferred_lft forever

–ü—Ä–ĺ–≤–Ķ—Ä—Ź–Ķ–ľ:

[root@gate]# tcpdump -vvenn -i enp5s9 vlan -q -ttt -n -c 50

tcpdump: listening on enp5s9, link-type EN10MB (Ethernet), capture size 262144 bytes

00:00:00.000000 00:30:84:b3:9a:b0 > c0:a0:bb:e2:5e:93, 802.1Q, length 102: vlan 5, p 0, ethertype IPv4, (tos 0x0, ttl 64, id 44290, offset 0, flags [DF], proto ICMP (1), length 84)

10.10.5.1 > 10.10.5.90: ICMP echo request, id 31419, seq 58, length 64

00:00:00.007910 c0:a0:bb:e2:5e:93 > 00:30:84:b3:9a:b0, 802.1Q, length 102: vlan 5, p 7, ethertype IPv4, (tos 0x0, ttl 64, id 17045, offset 0, flags [none], proto ICMP (1), length 84)

10.10.5.90 > 10.10.5.1: ICMP echo reply, id 31419, seq 58, length 64

00:00:00.993148 00:30:84:b3:9a:b0 > c0:a0:bb:e2:5e:93, 802.1Q, length 102: vlan 5, p 0, ethertype IPv4, (tos 0x0, ttl 64, id 44388, offset 0, flags [DF], proto ICMP (1), length 84)

10.10.5.1 > 10.10.5.90: ICMP echo request, id 31419, seq 59, length 64

00:00:00.006873 c0:a0:bb:e2:5e:93 > 00:30:84:b3:9a:b0, 802.1Q, length 102: vlan 5, p 7, ethertype IPv4, (tos 0x0, ttl 64, id 17046, offset 0, flags [none], proto ICMP (1), length 84)

10.10.5.90 > 10.10.5.1: ICMP echo reply, id 31419, seq 59, length 64

00:00:00.994145 00:30:84:b3:9a:b0 > c0:a0:bb:e2:5e:93, 802.1Q, length 102: vlan 5, p 0, ethertype IPv4, (tos 0x0, ttl 64, id 44744, offset 0, flags [DF], proto ICMP (1), length 84)

10.10.5.1 > 10.10.5.90: ICMP echo request, id 31419, seq 60, length 64

00:00:00.027916 c0:a0:bb:e2:5e:93 > 00:30:84:b3:9a:b0, 802.1Q, length 102: vlan 5, p 7, ethertype IPv4, (tos 0x0, ttl 64, id 17047, offset 0, flags [none], proto ICMP (1), length 84)

10.10.5.90 > 10.10.5.1: ICMP echo reply, id 31419, seq 60, length 64

00:00:00.973127 00:30:84:b3:9a:b0 > c0:a0:bb:e2:5e:93, 802.1Q, length 102: vlan 5, p 0, ethertype IPv4, (tos 0x0, ttl 64, id 45261, offset 0, flags [DF], proto ICMP (1), length 84)

10.10.5.1 > 10.10.5.90: ICMP echo request, id 31419, seq 61, length 64

00:00:00.010669 c0:a0:bb:e2:5e:93 > 00:30:84:b3:9a:b0, 802.1Q, length 102: vlan 5, p 7, ethertype IPv4, (tos 0x0, ttl 64, id 17048, offset 0, flags [none], proto ICMP (1), length 84)

10.10.5.90 > 10.10.5.1: ICMP echo reply, id 31419, seq 61, length 64