–ź–≤—ā–ĺ—Ä: –ü–ĺ–Ņ–ĺ–≤ –ź–Ľ–Ķ–ļ—Ā–į–Ĺ–ī—Ä ( popov2al<at>gmail.com )

–í–ľ–Ķ—Ā—ā–ĺ –≤—Ā—ā—É–Ņ–Ľ–Ķ–Ĺ–ł—Ź

–ě–ī–Ĺ–į–∂–ī—č –ī–Ľ—Ź –ļ–į–∂–ī–ĺ–≥–ĺ –Ĺ–į—Ā—ā–ĺ—Ź—Č–Ķ–≥–ĺ —Ā–ł—Ā—ā–Ķ–ľ–Ĺ–ĺ–≥–ĺ –į–ī–ľ–ł–Ĺ–ł—Ā—ā—Ä–į—ā–ĺ—Ä–į (–ł–Ľ–ł –ł—Ā–Ņ–ĺ–Ľ–Ĺ—Ź—é—Č–Ķ–≥–ĺ –ĺ–Ī—Ź–∑–į–Ĺ–Ĺ–ĺ—Ā—ā–ł —ā–į–ļ–ĺ–≤–ĺ–≥–ĺ) –Ĺ–į—Ā—ā—É–Ņ–į–Ķ—ā –ľ–ĺ–ľ–Ķ–Ĺ—ā –ł—Ā—ā–ł–Ĺ—č. –ē–ľ—É –≤—č–Ņ–į–ī–į–Ķ—ā —Ā—É–ī—Ć–Ī–į –Ĺ–į—Ā—ā—Ä–ĺ–ł—ā—Ć –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—ā–ĺ—Ä –Ĺ–į –ļ–ĺ–ľ–Ņ—Ć—é—ā–Ķ—Ä–Ķ —Ā —É—Ā—ā–į–Ĺ–ĺ–≤–Ľ–Ķ–Ĺ–Ĺ–ĺ–Ļ –ě–° GNU/Linux. –Ę–Ķ, –ļ—ā–ĺ —ć—ā–ĺ —É–∂–Ķ –Ņ—Ä–ĺ—ą–Ķ–Ľ, –∑–Ĺ–į—é—ā, —á—ā–ĺ –Ĺ–ł—á–Ķ–≥–ĺ —Ā–Ľ–ĺ–∂–Ĺ–ĺ–≥–ĺ –≤ —ć—ā–ĺ–ľ –Ĺ–Ķ—ā –ł –ľ–ĺ–∂–Ĺ–ĺ —É–Ľ–ĺ–∂–ł—ā—Ć—Ā—Ź –≤ –Ņ–į—Ä—É –ļ–ĺ–ľ–į–Ĺ–ī. –ė –≤–ĺ—ā –Ĺ–į—ą –į–ī–ľ–ł–Ĺ –Ĺ–į—Ö–ĺ–ī–ł—ā —ć—ā–ł –ļ–ĺ–ľ–į–Ĺ–ī—č, –≤–Ī–ł–≤–į–Ķ—ā –ł—Ö –≤ –ļ–ĺ–Ĺ—Ā–ĺ–Ľ—Ć –ł –≥–ĺ—Ä–ī–ĺ –ł–ī–Ķ—ā –ļ –Ņ–ĺ–Ľ—Ć–∑–ĺ–≤–į—ā–Ķ–Ľ—Ź–ľ —Ā–ļ–į–∑–į—ā—Ć, —á—ā–ĺ —É–∂–Ķ –≤—Ā–Ķ —Ä–į–Ī–ĺ—ā–į–Ķ—ā. –Ě–ĺ –Ĺ–Ķ —ā—É—ā-—ā–ĺ –Ī—č–Ľ–ĺ ‚Äď –Ņ–ĺ–Ľ—Ć–∑–ĺ–≤–į—ā–Ķ–Ľ–ł –≥–ĺ–≤–ĺ—Ä—Ź—ā —á—ā–ĺ –ł—Ö –Ľ—é–Ī–ł–ľ—č–Ķ —Ā–į–Ļ—ā—č –Ĺ–Ķ –ĺ—ā–ļ—Ä—č–≤–į—é—ā—Ā—Ź. –ü–ĺ—Ā–Ľ–Ķ —ā—Ä–į—ā—č –Ĺ–Ķ–ļ–ĺ—ā–ĺ—Ä–ĺ–Ļ —á–į—Ā—ā–ł —Ā–≤–ĺ–Ķ–Ļ –∂–ł–∑–Ĺ–ł –Ĺ–į –≤—č—Ź—Ā–Ĺ–Ķ–Ĺ–ł–Ķ –Ņ–ĺ–ī—Ä–ĺ–Ī–Ĺ–ĺ—Ā—ā–Ķ–Ļ –ĺ–Ī–Ĺ–į—Ä—É–∂–ł–≤–į–Ķ—ā—Ā—Ź, —á—ā–ĺ –Ī–ĺ–Ľ—Ć—ą–į—Ź —á–į—Ā—ā—Ć —Ā–į–Ļ—ā–ĺ–≤ –≤–Ķ–ī–Ķ—ā —Ā–Ķ–Ī—Ź —Ā–Ľ–Ķ–ī—É—é—Č–ł–ľ –ĺ–Ī—Ä–į–∑–ĺ–ľ:

1. –ü—Ä–ł –ĺ—ā–ļ—Ä—č—ā–ł–ł —Ā—ā—Ä–į–Ĺ–ł—Ü—č –∑–į–≥—Ä—É–∂–į–Ķ—ā—Ā—Ź –∑–į–≥–ĺ–Ľ–ĺ–≤–ĺ–ļ –ł –Ī–ĺ–Ľ—Ć—ą–Ķ –Ĺ–ł—á–Ķ–≥–ĺ;

2. –í —ā–į–ļ–ĺ–ľ —Ā–ĺ—Ā—ā–ĺ—Ź–Ĺ–ł–ł —Ā—ā—Ä–į–Ĺ–ł—Ü–į –≤–ł—Ā–ł—ā –Ĺ–Ķ–ĺ–Ņ—Ä–Ķ–ī–Ķ–Ľ–Ķ–Ĺ–Ĺ–ĺ –ī–ĺ–Ľ–≥–ĺ–Ķ –≤—Ä–Ķ–ľ—Ź;

3. –°—ā—Ä–ĺ–ļ–į —Ā—ā–į—ā—É—Ā–į –Ī—Ä–į—É–∑–Ķ—Ä–į –≤—Ā–Ķ —ć—ā–ĺ –≤—Ä–Ķ–ľ—Ź –Ņ–ĺ–ļ–į–∑—č–≤–į–Ķ—ā —á—ā–ĺ –∑–į–≥—Ä—É–∂–į–Ķ—ā —Ā—ā—Ä–į–Ĺ–ł—Ü—É;

4. –ü–ł–Ĺ–≥–ł –ł —ā—Ä–į—Ā—Ā–ł—Ä–ĺ–≤–ļ–į –ī–ĺ –ī–į–Ĺ–Ĺ–ĺ–≥–ĺ —Ā–į–Ļ—ā–į –Ņ—Ä–ĺ—Ö–ĺ–ī—Ź—ā –Ĺ–ĺ—Ä–ľ–į–Ľ—Ć–Ĺ–ĺ;

5. –°–ĺ–Ķ–ī–ł–Ĺ–Ķ–Ĺ–ł–Ķ –Ņ–ĺ telnet –Ĺ–į 80 –Ņ–ĺ—Ä—ā —ā–ĺ–∂–Ķ –Ņ—Ä–ĺ—Ö–ĺ–ī–ł—ā –Ĺ–ĺ—Ä–ľ–į–Ľ—Ć–Ĺ–ĺ.

–ě–Ī–Ķ—Ā–ļ—É—Ä–į–∂–Ķ–Ĺ–Ĺ—č–Ļ –į–ī–ľ–ł–Ĺ –∑–≤–ĺ–Ĺ–ł—ā –≤ —ā–Ķ—Ö–Ņ–ĺ–ī–ī–Ķ—Ä–∂–ļ—É –Ņ—Ä–ĺ–≤–į–Ļ–ī–Ķ—Ä–į, –Ĺ–ĺ —ā–į–ľ –ĺ—ā –Ĺ–Ķ–≥–ĺ –Ī—č—Ā—ā—Ä–ĺ –ł–∑–Ī–į–≤–Ľ—Ź—é—ā—Ā—Ź, —Ā–ĺ–≤–Ķ—ā—É—Ź –Ņ–ĺ–Ņ—Ä–ĺ–Ī–ĺ–≤–į—ā—Ć –Ĺ–į—Ā—ā—Ä–ĺ–ł—ā—Ć –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—ā–ĺ—Ä –Ĺ–į OC Windows, –į –Ķ—Ā–Ľ–ł —É–∂ –ł —ā–į–ľ –Ĺ–Ķ —Ä–į–Ī–ĺ—ā–į–Ķ—ā —ā–ĺ–≥–ī–į… – –ļ—É–Ņ–ł—ā—Ć –į–Ņ–Ņ–į—Ä–į—ā–Ĺ—č–Ļ –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—ā–ĺ—Ä ūüôā .

–Į –ī—É–ľ–į—é, —ć—ā–į —Ā–ł—ā—É–į—Ü–ł—Ź –∑–Ĺ–į–ļ–ĺ–ľ–į –ľ–Ĺ–ĺ–≥–ł–ľ. –Ě–Ķ–ļ–ĺ—ā–ĺ—Ä—č–Ķ –≤ –Ĺ–Ķ–Ķ –Ņ–ĺ–Ņ–į–ī–į–Ľ–ł —Ā–į–ľ–ł, —É –ļ–ĺ–≥–ĺ-—ā–ĺ —Ā –Ĺ–Ķ–Ļ —Ā—ā–į–Ľ–ļ–ł–≤–į–Ľ–ł—Ā—Ć –∑–Ĺ–į–ļ–ĺ–ľ—č–Ķ, –į –ļ—ā–ĺ-—ā–ĺ –≤—Ā—ā—Ä–Ķ—á–į–Ľ —ā–į–ļ–ł—Ö –į–ī–ľ–ł–Ĺ–ĺ–≤ –Ĺ–į —Ą–ĺ—Ä—É–ľ–į—Ö –ł –Ņ—Ä–ĺ—á–ł—Ö –ļ–ĺ–Ĺ—Ą–Ķ—Ä–Ķ–Ĺ—Ü–ł—Ź—Ö. –ė—ā–į–ļ : –Ķ—Ā–Ľ–ł —É –í–į—Ā –Ę–į–ļ–į—Ź –°–ł—ā—É–į—Ü–ł—Ź, —ā–ĺ – –ü–ĺ–∑–ī—Ä–į–≤–Ľ—Ź—é! –í—č —Ā—ā–ĺ–Ľ–ļ–Ĺ—É–Ľ–ł—Ā—Ć —Ā¬†Path MTU Discovery Black Hole. –Ē–į–Ĺ–Ĺ–į—Ź —Ā—ā–į—ā—Ć—Ź –Ņ–ĺ—Ā–≤—Ź—Č–į–Ķ—ā—Ā—Ź —ā–ĺ–ľ—É, –ĺ—ā—á–Ķ–≥–ĺ —ć—ā–ĺ –Ī—č–≤–į–Ķ—ā, –ł –ļ–į–ļ —Ä–Ķ—ą–ł—ā—Ć —ć—ā—É –Ņ—Ä–ĺ–Ī–Ľ–Ķ–ľ—É.

–Ę–Ķ—Ä–ľ–ł–Ĺ—č, –Ĺ–Ķ–ĺ–Ī—Ö–ĺ–ī–ł–ľ—č–Ķ –ī–Ľ—Ź –Ņ–ĺ–Ĺ–ł–ľ–į–Ĺ–ł—Ź —Ā–ĺ–ī–Ķ—Ä–∂–ł–ľ–ĺ–≥–ĺ —Ā—ā–į—ā—Ć–ł:

MTU (Maximum Transmission Unit)¬†‚Äď —ć—ā–ĺ—ā —ā–Ķ—Ä–ľ–ł–Ĺ –ł—Ā–Ņ–ĺ–Ľ—Ć–∑—É–Ķ—ā—Ā—Ź –ī–Ľ—Ź –ĺ–Ņ—Ä–Ķ–ī–Ķ–Ľ–Ķ–Ĺ–ł—Ź –ľ–į–ļ—Ā–ł–ľ–į–Ľ—Ć–Ĺ–ĺ–≥–ĺ —Ä–į–∑–ľ–Ķ—Ä–į –Ņ–į–ļ–Ķ—ā–į (–≤ –Ī–į–Ļ—ā–į—Ö), –ļ–ĺ—ā–ĺ—Ä—č–Ļ –ľ–ĺ–∂–Ķ—ā –Ī—č—ā—Ć –Ņ–Ķ—Ä–Ķ–ī–į–Ĺ –Ĺ–į –ļ–į–Ĺ–į–Ľ—Ć–Ĺ–ĺ–ľ —É—Ä–ĺ–≤–Ĺ–Ķ —Ā–Ķ—ā–Ķ–≤–ĺ–Ļ –ľ–ĺ–ī–Ķ–Ľ–ł OSI. –Ē–Ľ—Ź Ethernet —ć—ā–ĺ 1500 –Ī–į–Ļ—ā. –ē—Ā–Ľ–ł –Ņ—Ä–ł—Ö–ĺ–ī–ł—ā –Ņ–į–ļ–Ķ—ā –Ī–ĺ–Ľ—Ć—ą–Ķ–≥–ĺ —Ä–į–∑–ľ–Ķ—Ä–į (–Ĺ–į–Ņ—Ä–ł–ľ–Ķ—Ä –Ņ–ĺ Token Ring), —ā–ĺ –ī–į–Ĺ–Ĺ—č–Ķ –Ņ–Ķ—Ä–Ķ—Ā–ĺ–Ī–ł—Ä–į—é—ā—Ā—Ź –≤ –Ņ–į–ļ–Ķ—ā—č —Ä–į–∑–ľ–Ķ—Ä–ĺ–ľ –Ĺ–Ķ –Ī–ĺ–Ľ–Ķ–Ķ MTU( —ā –Ķ –Ĺ–Ķ –Ī–ĺ–Ľ–Ķ–Ķ 1500 –Ī–į–Ļ—ā). –ě–Ņ–Ķ—Ä–į—Ü–ł—Ź –Ņ–Ķ—Ä–Ķ—Ā–Ī–ĺ—Ä–ļ–ł –Ņ–į–ļ–Ķ—ā–ĺ–≤ –Ņ–ĺ–ī –ī—Ä—É–≥–ĺ–Ļ MTU –Ĺ–į–∑—č–≤–į–Ķ—ā—Ā—Ź —Ą—Ä–į–≥–ľ–Ķ–Ĺ—ā–į—Ü–ł–Ķ–Ļ(fragmentation) –ł —Ā—á–ł—ā–į–Ķ—ā—Ā—Ź –∑–į—ā—Ä–į—ā–Ĺ–ĺ–Ļ –ī–Ľ—Ź –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—ā–ĺ—Ä–į.

PMTU (Path MTU)¬†– –ī–į–Ĺ–Ĺ—č–Ļ –Ņ–į—Ä–į–ľ–Ķ—ā—Ä –ĺ–Ī–ĺ–∑–Ĺ–į—á–į–Ķ—ā –Ĺ–į–ł–ľ–Ķ–Ĺ—Ć—ą–ł–Ļ MTU –Ľ—é–Ī–ĺ–≥–ĺ –ļ–į–Ĺ–į–Ľ–į –ī–į–Ĺ–Ĺ—č—Ö, –Ĺ–į—Ö–ĺ–ī—Ź—Č–Ķ–≥–ĺ—Ā—Ź –ľ–Ķ–∂–ī—É –ł—Ā—ā–ĺ—á–Ĺ–ł–ļ–ĺ–ľ –ł –Ņ—Ä–ł–Ķ–ľ–Ĺ–ł–ļ–ĺ–ľ.

PMTU discovery¬†‚Äď —ā–Ķ—Ö–Ĺ–ĺ–Ľ–ĺ–≥–ł—Ź –ĺ–Ņ—Ä–Ķ–ī–Ķ–Ľ–Ķ–Ĺ–ł—Ź PMTU —Ä–į–∑—Ä–į–Ī–ĺ—ā–į–Ĺ–Ĺ–į—Ź –ī–Ľ—Ź —É–ľ–Ķ–Ĺ—Ć—ą–Ķ–Ĺ–ł—Ź –Ĺ–į–≥—Ä—É–∑–ļ–ł –Ĺ–į –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—ā–ĺ—Ä—č. –ě–Ņ–ł—Ā–į–Ĺ–į –≤ RFC 1191(http://tools.ietf.org/html/rfc1191) –≤ 1988 –≥–ĺ–ī—É. –°—É—ā—Ć —ā–Ķ—Ö–Ĺ–ĺ–Ľ–ĺ–≥–ł–ł –∑–į–ļ–Ľ—é—á–į–Ķ—ā—Ā—Ź –≤ —ā–ĺ–ľ, —á—ā–ĺ –Ņ—Ä–ł —Ā–ĺ–Ķ–ī–ł–Ĺ–Ķ–Ĺ–ł–ł –ī–≤—É—Ö —Ö–ĺ—Ā—ā–ĺ–≤ —É—Ā—ā–į–Ĺ–į–≤–Ľ–ł–≤–į–Ķ—ā—Ā—Ź –Ņ–į—Ä–į–ľ–Ķ—ā—Ä DF (don‚Äôt fragment, –Ĺ–Ķ —Ą—Ä–į–≥–ľ–Ķ–Ĺ—ā–ł—Ä–ĺ–≤–į—ā—Ć), –ļ–ĺ—ā–ĺ—Ä—č–Ļ –∑–į–Ņ—Ä–Ķ—Č–į–Ķ—ā —Ą—Ä–į–≥–ľ–Ķ–Ĺ—ā–į—Ü–ł—é –Ņ–į–ļ–Ķ—ā–ĺ–≤. –≠—ā–ĺ –Ņ—Ä–ł–≤–ĺ–ī–ł—ā –ļ —ā–ĺ–ľ—É, —á—ā–ĺ —É–∑–Ķ–Ľ, –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ MTU –ļ–ĺ—ā–ĺ—Ä–ĺ–≥–ĺ –ľ–Ķ–Ĺ—Ć—ą–Ķ —Ä–į–∑–ľ–Ķ—Ä–į –Ņ–į–ļ–Ķ—ā–į, –ĺ—ā–ļ–Ľ–ĺ–Ĺ—Ź–Ķ—ā –Ņ–Ķ—Ä–Ķ–ī–į—á—É –Ņ–į–ļ–Ķ—ā–į –ł –ĺ—ā–Ņ—Ä–į–≤–Ľ—Ź–Ķ—ā —Ā–ĺ–ĺ–Ī—Č–Ķ–Ĺ–ł–Ķ ICMP —ā–ł–Ņ–į Destination is unreachable (–•–ĺ—Ā—ā –Ĺ–Ķ–ī–ĺ—Ā—ā—É–Ņ–Ķ–Ĺ). –ö —Ā–ĺ–ĺ–Ī—Č–Ķ–Ĺ–ł—é –ĺ–Ī –ĺ—ą–ł–Ī–ļ–Ķ –Ņ—Ä–ł–Ľ–į–≥–į–Ķ—ā—Ā—Ź –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ MTU —É–∑–Ľ–į. –•–ĺ—Ā—ā-–ĺ—ā–Ņ—Ä–į–≤–ł—ā–Ķ–Ľ—Ć —É–ľ–Ķ–Ĺ—Ć—ą–į–Ķ—ā —Ä–į–∑–ľ–Ķ—Ä –Ņ–į–ļ–Ķ—ā–į –ł –ĺ—ā—Ā—č–Ľ–į–Ķ—ā –Ķ–≥–ĺ –∑–į–Ĺ–ĺ–≤–ĺ. –Ę–į–ļ–į—Ź –ĺ–Ņ–Ķ—Ä–į—Ü–ł—Ź –Ņ—Ä–ĺ–ł—Ā—Ö–ĺ–ī–ł—ā –ī–ĺ —ā–Ķ—Ö –Ņ–ĺ—Ä, –Ņ–ĺ–ļ–į –Ņ–į–ļ–Ķ—ā –Ĺ–Ķ –Ī—É–ī–Ķ—ā –ī–ĺ—Ā—ā–į—ā–ĺ—á–Ĺ–ĺ –ľ–į–Ľ, —á—ā–ĺ–Ī—č –ī–ĺ–Ļ—ā–ł –ī–ĺ —Ö–ĺ—Ā—ā–į-–Ņ–ĺ–Ľ—É—á–į—ā–Ķ–Ľ—Ź –Ī–Ķ–∑ —Ą—Ä–į–≥–ľ–Ķ–Ĺ—ā–į—Ü–ł–ł.

–úSS(Maximum Segment Size)¬†– –ľ–į–ļ—Ā–ł–ľ–į–Ľ—Ć–Ĺ—č–Ļ —Ä–į–∑–ľ–Ķ—Ä —Ā–Ķ–≥–ľ–Ķ–Ĺ—ā–į, —ā.–Ķ. —Ā–į–ľ–į—Ź –Ī–ĺ–Ľ—Ć—ą–į—Ź –Ņ–ĺ—Ä—Ü–ł—Ź –ī–į–Ĺ–Ĺ—č—Ö, –ļ–ĺ—ā–ĺ—Ä—É—é TCP –Ņ–ĺ—ą–Ľ–Ķ—ā –Ĺ–į —É–ī–į–Ľ–Ķ–Ĺ–Ĺ—č–Ļ –ī—Ä—É–≥–ĺ–Ļ –ļ–ĺ–Ĺ–Ķ—Ü —Ā–ĺ–Ķ–ī–ł–Ĺ–Ķ–Ĺ–ł—Ź. –†–į—Ā—Ā—á–ł—ā—č–≤–į–Ķ—ā—Ā—Ź –Ņ–ĺ —Ā–Ľ–Ķ–ī—É—é—Č–Ķ–Ļ —Ą–ĺ—Ä–ľ—É–Ľ–Ķ:

[MTU –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā–į] ‚Äď [–†–į–∑–ľ–Ķ—Ä IP –∑–į–≥–ĺ–Ľ–ĺ–≤–ļ–į(20 –Ī–į–Ļ—ā)] ‚Äď [–†–į–∑–ľ–Ķ—Ä TCP –∑–į–≥–ĺ–Ľ–ĺ–≤–ļ–į(20 –Ī–į–Ļ—ā)]. –ė—ā–ĺ–≥–ĺ –ĺ–Ī—č—á–Ĺ–ĺ —ć—ā–ĺ 1460 –Ī–į–Ļ—ā. –ö–ĺ–≥–ī–į —Ā–ĺ–Ķ–ī–ł–Ĺ–Ķ–Ĺ–ł–Ķ —É—Ā—ā–į–Ĺ–į–≤–Ľ–ł–≤–į–Ķ—ā—Ā—Ź, –ļ–į–∂–ī–į—Ź —Ā—ā–ĺ—Ä–ĺ–Ĺ–į –ľ–ĺ–∂–Ķ—ā –ĺ–Ī—ä—Ź–≤–ł—ā—Ć —Ā–≤–ĺ–Ļ MSS. –í—č–Ī–ł—Ä–į–Ķ—ā—Ā—Ź –Ĺ–į–ł–ľ–Ķ–Ĺ—Ć—ą–Ķ–Ķ –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ. –ü–ĺ–ī—Ä–ĺ–Ī–Ĺ–Ķ–Ķ —Ā–ľ–ĺ—ā—Ä–Ķ—ā—Ć –∑–ī–Ķ—Ā—Ć –¬†http://www.cyberguru.ru/networks/protocols…tion-page3.html

–§–Ľ–į–≥ DF(Don’t fragment)¬†‚Äď –Ď–ł—ā –≤ –Ņ–ĺ–Ľ–Ķ —Ą–Ľ–į–≥–ĺ–≤ –∑–į–≥–ĺ–Ľ–ĺ–≤–ļ–į IP –Ņ–į–ļ–Ķ—ā–į, –ļ–ĺ—ā–ĺ—Ä—č–Ļ –Ī—É–ī—É—á–ł —É—Ā—ā–į–Ĺ–ĺ–≤–Ľ–Ķ–Ĺ–Ĺ—č–ľ –≤ –Ķ–ī–ł–Ĺ–ł—Ü—É —Ā–ĺ–ĺ–Ī—Č–į–Ķ—ā –ĺ —ā–ĺ–ľ, —á—ā–ĺ –ī–į–Ĺ–Ĺ—č–Ļ –Ņ–į–ļ–Ķ—ā –∑–į–Ņ—Ä–Ķ—Č–Ķ–Ĺ–ĺ —Ą—Ä–į–≥–ľ–Ķ–Ĺ—ā–ł—Ä–ĺ–≤–į—ā—Ć. –ē—Ā–Ľ–ł –Ņ–į–ļ–Ķ—ā —Ā —ā–į–ļ–ł–ľ —Ą–Ľ–į–≥–ĺ–ľ –Ī–ĺ–Ľ—Ć—ą–Ķ, —á–Ķ–ľ MTU —Ā–Ľ–Ķ–ī—É—é—Č–Ķ–Ļ –Ņ–Ķ—Ä–Ķ—Ā—č–Ľ–ļ–ł, —ā–ĺ —ć—ā–ĺ—ā –Ņ–į–ļ–Ķ—ā –Ī—É–ī–Ķ—ā –ĺ—ā–Ī—Ä–ĺ—ą–Ķ–Ĺ, –į –ĺ—ā–Ņ—Ä–į–≤–ł—ā–Ķ–Ľ—é –Ņ–ĺ—Ā—č–Ľ–į–Ķ—ā—Ā—Ź ICMP –ĺ—ą–ł–Ī–ļ–į “—Ą—Ä–į–≥–ľ–Ķ–Ĺ—ā–į—Ü–ł—Ź –Ĺ–Ķ–ĺ–Ī—Ö–ĺ–ī–ł–ľ–į, –ĺ–ī–Ĺ–į–ļ–ĺ —É—Ā—ā–į–Ĺ–ĺ–≤–Ľ–Ķ–Ĺ –Ī–ł—ā –Ĺ–Ķ —Ą—Ä–į–≥–ľ–Ķ–Ĺ—ā–ł—Ä–ĺ–≤–į—ā—Ć” (fragmentation needed but don’t fragment bit set).

–Ē–Ľ—Ź –Ĺ–į—á–į–Ľ–į –Ņ–ĺ—Ā–ľ–ĺ—ā—Ä–ł–ľ, —á—ā–ĺ –Ņ—Ä–ĺ–ł—Ā—Ö–ĺ–ī–ł—ā –≤ —Ā–Ķ—ā–ł –Ņ—Ä–ł –ĺ—ā–ļ—Ä—č—ā–ł–ł —Ā—ā—Ä–į–Ĺ–ł—Ü—č. –Ē–Ľ—Ź —ć—ā–ĺ–≥–ĺ —Ź —Ā–ĺ–∑–ī–į–Ľ —ā–Ķ—Ā—ā–ĺ–≤—É—é —Ā–Ķ—ā—Ć, –ł–∑–ĺ–Ī—Ä–į–∂–Ķ–Ĺ–Ĺ—É—é –Ĺ–į —Ä–ł—Ā.1

–†–ł—Ā. 1. –°—Ö–Ķ–ľ–į —ā–Ķ—Ā—ā–ĺ–≤–ĺ–Ļ —Ā–Ķ—ā–ł.

–≠—ā–ĺ —É–Ņ—Ä–ĺ—Č–Ķ–Ĺ–Ĺ—č–Ļ –≤–į—Ä–ł–į–Ĺ—ā –≥–Ľ–ĺ–Ī–į–Ľ—Ć–Ĺ–ĺ–Ļ —Ā–Ķ—ā–ł. –ö–ĺ–ľ–Ņ—Ć—é—ā–Ķ—Ä —Ā –ł–ľ–Ķ–Ĺ–Ķ–ľ deb-serv-03 –Ņ—Ä–Ķ–ī—Ā—ā–į–≤–Ľ—Ź–Ķ—ā —Ā–ĺ–Ī–ĺ–Ļ –Ĺ–į—ą –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—ā–ĺ—Ä –Ĺ–į Linux; deb-serv-05 ‚Äď –ļ–Ľ–ł–Ķ–Ĺ—ā –≤ –Ľ–ĺ–ļ–į–Ľ—Ć–Ĺ–ĺ–Ļ —Ā–Ķ—ā–ł(); deb-home ‚Äď –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—ā–ĺ—Ä, —Ä–į—Ā–Ņ–ĺ–Ľ–ĺ–∂–Ķ–Ĺ–Ĺ—č–Ļ —É –Ņ—Ä–ĺ–≤–į–Ļ–ī–Ķ—Ä–į; deb-serv ‚Äď –í–Ķ–Ī-—Ā–Ķ—Ä–≤–Ķ—Ä –≤ –ė–Ĺ—ā–Ķ—Ä–Ĺ–Ķ—ā–Ķ —Ā –ļ–ĺ—ā–ĺ—Ä—č–ľ –ľ—č —Ö–ĺ—ā–ł–ľ –ĺ–Ī–ľ–Ķ–Ĺ–ł–≤–į—ā—Ć—Ā—Ź –ī–į–Ĺ–Ĺ—č–ľ–ł(–Ņ–ĺ–Ľ—É—á–į–Ķ–ľ —Ā www.site.local —Ā—ā—Ä–į–Ĺ–ł—á–ļ—É —Ä–į–∑–ľ–Ķ—Ä–ĺ–ľ –≤ 5,9–ö–Ī). –ö–ĺ–Ĺ–Ķ—á–Ĺ–ĺ, –≤ —Ä–Ķ–į–Ľ—Ć–Ĺ–ĺ—Ā—ā–ł —Ü–Ķ–Ņ–ĺ—á–ļ–į –≥–ĺ—Ä–į–∑–ī–ĺ –Ī–ĺ–Ľ—Ć—ą–Ķ, –Ĺ–ĺ –ī–Ľ—Ź –Ņ–ĺ–ļ–į–∑–į—ā–Ķ–Ľ—Ć–Ĺ–ĺ–≥–ĺ –Ņ—Ä–ł–ľ–Ķ—Ä–į —ć—ā–ĺ–≥–ĺ —Ö–≤–į—ā–ł—ā. –í—Ā–Ķ –ļ–ĺ–ľ–Ņ—Ć—é—ā–Ķ—Ä—č –ī–į–Ĺ–Ĺ–ĺ–Ļ —Ā–Ķ—ā–ł —Ä–į–Ī–ĺ—ā–į—é—ā –Ņ–ĺ–ī —É–Ņ—Ä–į–≤–Ľ–Ķ–Ĺ–ł–Ķ–ľ Debian GNU/Linux 5.0 Lenny. –í —Ä–į–∑–Ĺ—č—Ö —ā–ĺ—á–ļ–į—Ö —Ā–Ķ—ā–ł —Ź –ļ–ĺ–Ĺ—ā—Ä–ĺ–Ľ–ł—Ä—É—é —Ā–ł—ā—É–į—Ü–ł—é —Ā –Ņ–ĺ–ľ–ĺ—Č—Ć—é –Ņ—Ä–ĺ–≥—Ä–į–ľ–ľ—č tcpdump.

–í–Ĺ–ł–ľ–į–Ĺ–ł–Ķ ‚Äď –Ĺ–į –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā–Ķ eth2 –ļ–ĺ–ľ–Ņ—Ć—é—ā–Ķ—Ä–į deb-serv-03 —Ä–į–∑–ľ–Ķ—Ä MTU —É–ľ–Ķ–Ĺ—Ć—ą–Ķ–Ĺ –ī–ĺ 1400 –Ī–į–Ļ—ā.

–ė–∑—É—á–į–Ķ–ľ, –ļ–į–ļ –Ņ–ĺ–Ļ–ī—É—ā –Ņ–į–ļ–Ķ—ā—č –Ņ—Ä–ł –Ņ–ĺ–Ľ—É—á–Ķ–Ĺ–ł–ł —Ā—ā—Ä–į–Ĺ–ł—á–ļ–ł —Ā –≤–Ķ–Ī-—Ā–Ķ—Ä–≤–Ķ—Ä–į. –°–ľ–ĺ—ā—Ä–ł–ľ –Ĺ–į –≤—č–≤–ĺ–ī TCPDUMP#1 (–Ĺ–į eth0 deb-serv):

–ö–ĺ–ī:¬†–í—č–ī–Ķ–Ľ–ł—ā—Ć –≤—Ā—Ď

1 IP 172.16.5.3.48547 > 192.168.0.1.80: Flags [S], seq 2947128725, win 5840, options [mss 1460...], length 0

2 IP 192.168.0.1.80 > 172.16.5.3.48547: Flags [S.], seq 757312786, ack 2947128726, win 5792, options [mss 1460...], length 0

3 IP 172.16.5.3.48547 > 192.168.0.1.80: Flags [.], ack 1, win 1460, options [...], length 0

4 IP 172.16.5.3.48547 > 192.168.0.1.80: Flags [P.], seq 1:118, ack 1, win 1460, options [...], length 117

5 IP 192.168.0.1.80 > 172.16.5.3.48547: Flags [.], ack 118, win 181, options [...], length 0

6 IP 192.168.0.1.80 > 172.16.5.3.48547: Flags [.], seq 1:2897, ack 118, win 181, options [...], length 2896

7 IP 172.16.250.2 > 192.168.0.1: ICMP 172.16.5.3 unreachable - need to frag (mtu 1400), length 556

8 IP 192.168.0.1.80 > 172.16.5.3.48547: Flags [.], seq 1:1349, ack 118, win 181, options [...], length 1348

9 IP 192.168.0.1.80 > 172.16.5.3.48547: Flags [.], seq 1349:2697, ack 118, win 181, options [...], length 1348

10 IP 172.16.250.2 > 192.168.0.1: ICMP 172.16.5.3 unreachable - need to frag (mtu 1400), length 556

–Į –Ņ—Ä–ł–≤–ĺ–∂—É —ā–ĺ–Ľ—Ć–ļ–ĺ –Ņ–Ķ—Ä–≤—č–Ķ 10 –Ņ–į–ļ–Ķ—ā–ĺ–≤ –ł —É–Ī—Ä–į–Ľ –Ĺ–Ķ–≤–į–∂–Ĺ—č–Ķ –ī–Ľ—Ź –ī–į–Ĺ–Ĺ–ĺ–≥–ĺ –Ņ—Ä–ł–ľ–Ķ—Ä–į –ĺ–Ņ—Ü–ł–ł. –†–į–∑–Ī–ł—Ä–į–Ķ–ľ:

1. –í —Ā—ā—Ä–ĺ–ļ–į—Ö —Ā 1-–ĺ–Ļ –Ņ–ĺ 3-—é –ľ—č –≤–ł–ī–ł–ľ —É—Ā—ā–į–Ĺ–ĺ–≤–ļ—É tcp —Ā–ĺ–Ķ–ī–ł–Ĺ–Ķ–Ĺ–ł—Ź. –°—ā–ĺ—Ä–ĺ–Ĺ—č –ĺ–Ī–ľ–Ķ–Ĺ–ł–≤–į—é—ā—Ā—Ź –Ņ–į–ļ–Ķ—ā–į–ľ–ł SYN, SYN-ACK, ACK. –ó–ī–Ķ—Ā—Ć —Ā—ā–ĺ–ł—ā –ĺ–Ī—Ä–į—ā–ł—ā—Ć –≤–Ĺ–ł–ľ–į–Ĺ–ł–Ķ –Ĺ–į –Ņ–ĺ–Ľ–Ķ –ĺ–Ņ—Ü–ł–Ļ, –į –ł–ľ–Ķ–Ĺ–Ĺ–ĺ –Ĺ–į –Ņ–į—Ä–į–ľ–Ķ—ā—Ä MSS, –ļ–ĺ—ā–ĺ—Ä—č–ľ –ĺ–Ī–ľ–Ķ–Ĺ–ł–≤–į—é—ā—Ā—Ź —Ā—ā–ĺ—Ä–ĺ–Ĺ—č. –° –ĺ–Ī–Ķ–ł—Ö —Ā—ā–ĺ—Ä–ĺ–Ĺ —ć—ā–ĺ 1460 –Ī–į–Ļ—ā. –ó–Ĺ–į—á–ł—ā –ľ–į–ļ—Ā–ł–ľ–į–Ľ—Ć–Ĺ—č–Ļ —Ä–į–∑–ľ–Ķ—Ä –Ņ–į–ļ–Ķ—ā–ĺ–≤, –ļ–ĺ—ā–ĺ—Ä—č–Ķ —Ā—ā–ĺ—Ä–ĺ–Ĺ—č –Ī—É–ī—É—ā –Ņ–ĺ—Ā—č–Ľ–į—ā—Ć –ī—Ä—É–≥ –ī—Ä—É–≥—É, —Ā–ĺ—Ā—ā–į–≤–ł—ā 1460(MSS)+20(TCP –ó–į–≥–ĺ–Ľ–ĺ–≤–ĺ–ļ)+20(IP –ó–į–≥–ĺ–Ľ–ĺ–≤–ĺ–ļ)=1500 –Ī–į–Ļ—ā.

2. –í —Ā—ā—Ä–ĺ–ļ–Ķ 4 –ĺ—ā–Ņ—Ä–į–≤–ļ–į –∑–į–Ņ—Ä–ĺ—Ā–į –Ĺ–į –Ņ–ĺ–Ľ—É—á–Ķ–Ĺ–ł–Ķ –≤–Ķ–Ī —Ā—ā—Ä–į–Ĺ–ł—Ü—č –ĺ—ā deb-serv-05. –í —Ā—ā—Ä–ĺ–ļ–Ķ 5 –Ņ–ĺ–ī—ā–≤–Ķ—Ä–∂–ī–Ķ–Ĺ–ł–Ķ –Ņ–ĺ–Ľ—É—á–Ķ–Ĺ–ł—Ź –ī–į–Ĺ–Ĺ–ĺ–≥–ĺ –Ņ–į–ļ–Ķ—ā–į.

3. –í —Ā—ā—Ä–ĺ–ļ–Ķ 6 –ľ—č –≤–ł–ī–ł–ľ –ĺ—ā–Ņ—Ä–į–≤–ļ—É –ĺ—ā–≤–Ķ—ā–į –Ĺ–į –∑–į–Ņ—Ä–ĺ—Ā (—ā.–Ķ. –ĺ—ā–Ņ—Ä–į–≤–ļ—É –ļ—É—Ā–ļ–į –≤–Ķ–Ī-—Ā—ā—Ä–į–Ĺ–ł—Ü—č). –Į –Ĺ–Ķ –∑–Ĺ–į—é –Ņ–ĺ—á–Ķ–ľ—É, –Ĺ–ĺ –Ĺ–į –ī–į–Ĺ–Ĺ–ĺ–ľ –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā–Ķ tcpdump –≤–ł–ī–ł—ā –ĺ–ī–ł–Ĺ –Ņ–į–ļ–Ķ—ā —Ä–į–∑–ľ–Ķ—Ä–ĺ–ľ –≤ 2948 –Ī–į–Ļ—ā, –≤ —ā–ĺ –≤—Ä–Ķ–ľ—Ź –ļ–į–ļ –≤ —Ā–Ķ—ā—Ć —É–Ļ–ī—É—ā 2 –Ņ–į–ļ–Ķ—ā–į —Ä–į–∑–ľ–Ķ—Ä–ĺ–ľ 1500 –ł 1452 –Ī–į–Ļ—ā–į —Ā–ĺ–ĺ—ā–≤–Ķ—ā—Ā—ā–≤–Ķ–Ĺ–Ĺ–ĺ. –ē—Ā–Ľ–ł –Ņ–ĺ—Ā–ľ–ĺ—ā—Ä–Ķ—ā—Ć –Ī–ĺ–Ľ–Ķ–Ķ –Ņ–ĺ–ī—Ä–ĺ–Ī–Ĺ—č–Ļ –≤—č–≤–ĺ–ī tcpdump, —ā–ĺ —É–≤–ł–ī–ł–ľ, —á—ā–ĺ –Ĺ–į –ī–į–Ĺ–Ĺ–ĺ–ľ –Ņ–į–ļ–Ķ—ā–Ķ(—ā–ĺ—á–Ĺ–Ķ–Ķ –Ņ–į–ļ–Ķ—ā–į—Ö) —Ā—ā–ĺ–ł—ā —Ą–Ľ–į–≥ DF:

–ö–ĺ–ī:¬†–í—č–ī–Ķ–Ľ–ł—ā—Ć –≤—Ā—Ď

IP (tos 0x0, ttl 64, id 5177, offset 0, flags [DF], proto TCP (6), length 2948)

192.168.0.1.80 > 172.16.5.3.48547: Flags [.], seq 1:2897, ack 118, win 181, options [nop,nop,TS val 86620459 ecr 4922429], length 2896

4. –ö–ĺ–≥–ī–į —ć—ā–ł –Ņ–į–ļ–Ķ—ā—č —Ā –ī–į–Ĺ–Ĺ—č–ľ–ł –ī–ĺ—Ö–ĺ–ī—Ź—ā –ī–ĺ deb-serv-03 –ĺ–Ĺ–ł –ĺ—ā–Ī—Ä–į—Ā—č–≤–į—é—ā—Ā—Ź, —ā–į–ļ –ļ–į–ļ –Ĺ–Ķ –ľ–ĺ–≥—É—ā –Ņ—Ä–ĺ–Ļ—ā–ł –Ņ–ĺ —Ā–ĺ–Ķ–ī–ł–Ĺ–Ķ–Ĺ–ł—é —Ā MTU 1400 –ł –Ĺ–Ķ –ľ–ĺ–≥—É—ā –Ī—č—ā—Ć —Ą—Ä–į–≥–ľ–Ķ–Ĺ—ā–ł—Ä–ĺ–≤–į–Ĺ—č(—Ą–Ľ–į–≥ DF), –į –≤ –ĺ—ā–≤–Ķ—ā –≥–Ķ–Ĺ–Ķ—Ä–ł—Ä—É–Ķ—ā—Ā—Ź —Ā–ĺ–ĺ–Ī—Č–Ķ–Ĺ–ł–Ķ ICMP —ā–ł–Ņ 3 –ļ–ĺ–ī 4: ICMP 172.16.5.3 unreachable – need to frag (mtu 1400), –ļ–ĺ—ā–ĺ—Ä–ĺ–Ķ –ľ—č –≤–ł–ī–ł–ľ –≤ —Ā—ā—Ä–ĺ–ļ–Ķ 7 ( –≤ —Ā—ā—Ä–ĺ–ļ–Ķ 10 –Ņ—Ä–ł—Ö–ĺ–ī–ł—ā —Ā–ĺ–ĺ–Ī—Č–Ķ–Ĺ–ł–Ķ –ī–Ľ—Ź 2-–≥–ĺ –Ņ–į–ļ–Ķ—ā–į). –í —ć—ā–ĺ–ľ —Ā–ĺ–ĺ–Ī—Č–Ķ–Ĺ–ł–ł –Ņ–Ķ—Ä–Ķ–ī–į–Ķ—ā—Ā—Ź –Ĺ—É–∂–Ĺ—č–Ļ MTU.

5. –í —Ā—ā—Ä–ĺ–ļ–į—Ö 8 –ł 9 –ľ—č –Ĺ–į–Ī–Ľ—é–ī–į–Ķ–ľ –ļ–į–ļ deb-serv, –Ņ–ĺ–Ľ—É—á–ł–≤ MTU=1400, –ĺ—ā–Ņ—Ä–į–≤–Ľ—Ź–Ķ—ā —ā–ĺ—ā –∂–Ķ —Ā–į–ľ—č–Ļ –ļ—É—Ā–ĺ–ļ –≤–Ķ–Ī —Ā—ā—Ä–į–Ĺ–ł—Ü—č –≤ –Ņ–į–ļ–Ķ—ā–į—Ö —Ä–į–∑–ľ–Ķ—Ä–ĺ–ľ 1400 –Ī–į–Ļ—ā. –Ē–į–Ĺ–Ĺ—č–Ķ –Ņ–į–ļ–Ķ—ā—č –ī–ĺ—Ö–ĺ–ī—Ź—ā –ī–ĺ deb-serv-05, –≥–ī–Ķ –≥–Ķ–Ĺ–Ķ—Ä–ł—Ä—É–Ķ—ā—Ā—Ź –Ņ–ĺ–ī—ā–≤–Ķ—Ä–∂–ī–Ķ–Ĺ–ł–Ķ, –ł —ā–į–ļ –Ņ–ĺ–≤—ā–ĺ—Ä—Ź–Ķ—ā—Ā—Ź –ī–ĺ —ā–Ķ—Ö –Ņ–ĺ—Ä, –Ņ–ĺ–ļ–į –≤—Ā—Ź —Ā—ā—Ä–į–Ĺ–ł—Ü–į –Ĺ–Ķ –Ī—É–ī–Ķ—ā –Ņ–Ķ—Ä–Ķ–ī–į–Ĺ–į. –†–į–∑–ľ–Ķ—Ä –≤—Ā–Ķ—Ö –Ņ–ĺ—Ā–Ľ–Ķ–ī—É—é—Č–ł—Ö –Ņ–į–ļ–Ķ—ā–ĺ–≤ –Ī—É–ī–Ķ—ā –Ĺ–Ķ –Ī–ĺ–Ľ—Ć—ą–Ķ 1400 –Ī–į–Ļ—ā.

–Ě–į —ć—ā–ĺ–ľ –Ņ—Ä–ł–ľ–Ķ—Ä–Ķ –ī–Ķ–ľ–ĺ–Ĺ—Ā—ā—Ä–ł—Ä—É–Ķ—ā—Ā—Ź –Ņ—Ä–ĺ—Ü–Ķ–ī—É—Ä–į –ĺ–Ņ—Ä–Ķ–ī–Ķ–Ľ–Ķ–Ĺ–ł—Ź –Ę—Ä–į–Ĺ—Ā–Ņ–ĺ—Ä—ā–Ĺ–ĺ–≥–ĺ MTU (PMTU), –ĺ–Ņ–ł—Ā–į–Ĺ–Ĺ–į—Ź –≤ RCF1911 (¬†http://tools.ietf.org/html/rfc1191¬†). –Į –Ņ—Ä–Ķ–ī—Ā—ā–į–≤–ł–Ľ –Ķ–Ķ –≤ —É–Ņ—Ä–ĺ—Č–Ķ–Ĺ–Ĺ–ĺ–ľ –≤–ł–ī–Ķ –Ĺ–į —Ä–ł—Ā 2.

–†–ł—Ā. 2. –ü—Ä–ĺ—Ü–Ķ–ī—É—Ä–į –ĺ–Ņ—Ä–Ķ–ī–Ķ–Ľ–Ķ–Ĺ–ł—Ź PMTU.

–ź —ā–Ķ–Ņ–Ķ—Ä—Ć –Ņ—Ä–Ķ–ī—Ā—ā–į–≤–ł–ľ, —á—ā–ĺ –ļ –Ņ—Ä–ĺ–≤–į–Ļ–ī–Ķ—Ä—É –Ņ—Ä–ł—ą–Ķ–Ľ –Ĺ–ĺ–≤—č–Ļ —Ā–Ņ–Ķ—Ü–ł–į–Ľ–ł—Ā—ā –ł —Ä–Ķ—ą–ł–Ľ (–≤ —Ü–Ķ–Ľ—Ź—Ö –∑–į—Č–ł—ā—č –ĺ—ā icmp —Ą–Ľ—É–ī–į) –∑–į–Ņ—Ä–Ķ—ā–ł—ā—Ć –Ņ–Ķ—Ä–Ķ—Ā—č–Ľ–ļ—É icmp –Ņ–į–ļ–Ķ—ā–ĺ–≤ —á–Ķ—Ä–Ķ–∑ deb-home, –ļ–ĺ—ā–ĺ—Ä—č–Ļ —ā–Ķ–Ņ–Ķ—Ä—Ć –≤ –Ķ–≥–ĺ –≤–Ķ–ī–Ķ–Ĺ–ł–ł. –°–ľ–ĺ—ā—Ä–ł–ľ —á—ā–ĺ –Ņ–ĺ–Ľ—É—á–į–Ķ—ā—Ā—Ź:

–í—č–≤–ĺ–ī TCPDUMP#1 (–Ĺ–į eth0 deb-serv):

–ö–ĺ–ī:¬†–í—č–ī–Ķ–Ľ–ł—ā—Ć –≤—Ā—Ď

1 IP 172.16.5.3.57925 > 192.168.0.1.80: Flags [S], seq 1723325723, win 5840, options [mss 1460...], length 0

2 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [S.], seq 2482933888, ack 1723325724, win 5792, options [mss 1460...], length 0

3 IP 172.16.5.3.57925 > 192.168.0.1.80: Flags [.], ack 1, win 1460, options [...], length 0

4 IP 172.16.5.3.57925 > 192.168.0.1.80: Flags [P.], seq 1:118, ack 1, win 1460, options [...], length 117

5 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], ack 118, win 181, options [...], length 0

6 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:2897, ack 118, win 181, options [...], length 2896

7 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:1449, ack 118, win 181, options [...], length 1448

8 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:1449, ack 118, win 181, options [...], length 1448

9 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:1449, ack 118, win 181, options [...], length 1448

10 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:1449, ack 118, win 181, options [...], length 1448

11 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:1449, ack 118, win 181, options [...], length 1448

12 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:1449, ack 118, win 181, options [...], length 1448

–í—č–≤–ĺ–ī TCPDUMP#2 (–Ĺ–į eth0 deb-serv-03):

–ö–ĺ–ī:¬†–í—č–ī–Ķ–Ľ–ł—ā—Ć –≤—Ā—Ď

1 IP 172.16.5.3.57925 > 192.168.0.1.80: Flags [S], seq 1723325723, win 5840, options [mss 1460...], length 0

2 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [S.], seq 2482933888, ack 1723325724, win 5792, options [mss 1460...], length 0

3 IP 172.16.5.3.57925 > 192.168.0.1.80: Flags [.], ack 1, win 1460, options [...], length 0

4 IP 172.16.5.3.57925 > 192.168.0.1.80: Flags [P.], seq 1:118, ack 1, win 1460, options [...], length 117

5 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], ack 118, win 181, options [...], length 0

6 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:1449, ack 118, win 181, options [...], length 1448

7 IP 172.16.250.2 > 192.168.0.1: ICMP 172.16.5.3 unreachable - need to frag (mtu 1400), length 556

8 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1449:2897, ack 118, win 181, options [...], length 1448

9 IP 172.16.250.2 > 192.168.0.1: ICMP 172.16.5.3 unreachable - need to frag (mtu 1400), length 556

10 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:1449, ack 118, win 181, options [...], length 1448

11 IP 172.16.250.2 > 192.168.0.1: ICMP 172.16.5.3 unreachable - need to frag (mtu 1400), length 556

12 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:1449, ack 118, win 181, options [...], length 1448

13 IP 172.16.250.2 > 192.168.0.1: ICMP 172.16.5.3 unreachable - need to frag (mtu 1400), length 556

14 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:1449, ack 118, win 181, options [...], length 1448

15 IP 172.16.250.2 > 192.168.0.1: ICMP 172.16.5.3 unreachable - need to frag (mtu 1400), length 556

16 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:1449, ack 118, win 181, options [...], length 1448

17 IP 172.16.250.2 > 192.168.0.1: ICMP 172.16.5.3 unreachable - need to frag (mtu 1400), length 556

18 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:1449, ack 118, win 181, options [...], length 1448

19 IP 172.16.250.2 > 192.168.0.1: ICMP 172.16.5.3 unreachable - need to frag (mtu 1400), length 556

20 IP 192.168.0.1.80 > 172.16.5.3.57925: Flags [.], seq 1:1449, ack 118, win 181, options [...], length 1448

–ö–į–ļ –≤–ł–ī–ł—ā–Ķ, —Ā–ł—ā—É–į—Ü–ł—Ź –≤–Ņ–ĺ–Ľ–Ĺ–Ķ –ĺ–∂–ł–ī–į–Ķ–ľ–į—Ź. –ü–Ķ—Ä–≤—č–Ķ 6 —Ā—ā—Ä–ĺ–ļ –≤ –ļ–į–∂–ī–ĺ–ľ –≤—č–≤–ĺ–ī–Ķ —ā–ĺ—á–Ĺ–ĺ —ā–į–ļ–ł–Ķ –∂–Ķ, –ļ–į–ļ –ł –Ņ—Ä–ł –Ĺ–ĺ—Ä–ľ–į–Ľ—Ć–Ĺ–ĺ–Ļ –Ņ–Ķ—Ä–Ķ–ī–į—á–Ķ (—Ā–ľ. –ě–Ņ–ł—Ā–į–Ĺ–ł–Ķ –≤ –Ņ—Ä–Ķ–ī—č–ī—É—Č–Ķ–ľ –Ņ—Ä–ł–ľ–Ķ—Ä–Ķ). –Ě–ĺ –≤–ĺ—ā –ī–į–Ľ—Ć—ą–Ķ –Ĺ–į—á–ł–Ĺ–į—é—ā—Ā—Ź —Ä–į—Ā—Ö–ĺ–∂–ī–Ķ–Ĺ–ł—Ź. ICMP 3:4 —ā–ĺ—á–Ĺ–ĺ —ā–į–ļ –∂–Ķ –≥–Ķ–Ĺ–Ķ—Ä–ł—Ä—É–Ķ—ā—Ā—Ź –Ĺ–į deb-serv-03(—Ā—ā—Ä–ĺ–ļ–ł 7, 9 11.13, 15, 17, 19 –≤ TCPDUMP#2), –Ĺ–ĺ deb-serv –Ķ–≥–ĺ –Ĺ–Ķ –Ņ–ĺ–Ľ—É—á–į–Ķ—ā –ł –Ņ—Ä–ĺ–ī–ĺ–Ľ–∂–į–Ķ—ā —Ā–Ľ–į—ā—Ć –Ņ–į–ļ–Ķ—ā—č —Ä–į–∑–ľ–Ķ—Ä–ĺ–ľ –≤ 1500 –Ī–į–Ļ—ā(—Ā—ā—Ä–ĺ–ļ–ł —Ā 6 –Ņ–ĺ 12 –≤ TCPDUMP#1 –ł 6, 8, 10, 12, 14, 16, 18 –ł 20 –≤ TCPDUMP#2). –° –ļ–į–∂–ī—č–ľ —Ä–į–∑–ĺ–ľ –≤—Ä–Ķ–ľ—Ź –ľ–Ķ–∂–ī—É –Ņ–ĺ–≤—ā–ĺ—Ä–Ĺ–ĺ–Ļ –Ņ–ĺ—Ā—č–Ľ–ļ–ĺ–Ļ –≤—Ā–Ķ —É–≤–Ķ–Ľ–ł—á–ł–≤–į–Ķ—ā—Ā—Ź (–≤ –ī–į–Ĺ–Ĺ—č—Ö –Ņ—Ä–ł–ľ–Ķ—Ä–į—Ö —Ź –ĺ—ā–Ī—Ä–ĺ—Ā–ł–Ľ –≤—Ä–Ķ–ľ–Ķ–Ĺ—č–Ķ –ľ–Ķ—ā–ļ–ł, –Ĺ–ĺ –Ĺ–į —Ā–į–ľ–ĺ–ľ –ī–Ķ–Ľ–Ķ —ć—ā–ĺ —ā–į–ļ). –Ě–ł–ļ–į–ļ–ł—Ö –ī–į–Ĺ–Ĺ—č—Ö —Ä–į–∑–ľ–Ķ—Ä–ĺ–ľ –Ī–ĺ–Ľ—Ć—ą–ł–ľ, —á–Ķ–ľ PMTU, –≤ —ā–į–ļ–ĺ–ľ —Ā–Ľ—É—á–į–Ķ –Ĺ–Ķ –Ņ–Ķ—Ä–Ķ–ī–į—ā—Ć. –Ě–ĺ —É–≤—č, TCP —ć—ā–ĺ–≥–ĺ –Ĺ–Ķ –∑–Ĺ–į–Ķ—ā –ł –Ņ—Ä–ĺ–ī–ĺ–Ľ–∂–į–Ķ—ā —Ā–Ľ–į—ā—Ć –Ņ–į–ļ–Ķ—ā—č —Ā MSS, –≤—č–Ī—Ä–į–Ĺ–Ĺ—č–ľ –≤ –ľ–ĺ–ľ–Ķ–Ĺ—ā —É—Ā—ā–į–Ĺ–ĺ–≤–ļ–ł —Ā–ĺ–Ķ–ī–ł–Ĺ–Ķ–Ĺ–ł—Ź. –ė–ľ–Ķ–Ĺ–Ĺ–ĺ —ć—ā–į —Ā–ł—ā—É–į—Ü–ł—Ź –ł –Ĺ–į–∑—č–≤–į–Ķ—ā—Ā—Ź Path MTU Discovery Black Hole (–ß–Ķ—Ä–Ĺ–į—Ź –ī—č—Ä–į –≤ –ĺ–Ņ—Ä–Ķ–ī–Ķ–Ľ–Ķ–Ĺ–ł–ł —ā—Ä–į–Ĺ—Ā–Ņ–ĺ—Ä—ā–Ĺ–ĺ–≥–ĺ MTU). –Į –Ņ–ĺ—Ā—ā–į—Ä–į–Ľ—Ā—Ź –Ņ—Ä–Ķ–ī—Ā—ā–į–≤–ł—ā—Ć –Ķ–Ķ –≤ —É–Ņ—Ä–ĺ—Č–Ķ–Ĺ–Ĺ–ĺ–ľ –≤–ł–ī–Ķ –Ĺ–į —Ä–ł—Ā. 3.

–†–ł—Ā. 3. –ß–Ķ—Ä–Ĺ–į—Ź –ī—č—Ä–į –≤ –ĺ–Ņ—Ä–Ķ–ī–Ķ–Ľ–Ķ–Ĺ–ł–ł PMTU.

–≠—ā–į –Ņ—Ä–ĺ–Ī–Ľ–Ķ–ľ–į —Ā–ĺ–≤—Ā–Ķ–ľ –Ĺ–Ķ –Ĺ–ĺ–≤–į. –ě–Ĺ–į –ĺ–Ņ–ł—Ā–į–Ĺ–į –≤ RFC 2923 (¬†http://tools.ietf.org/html/rfc2923¬†) –≤ 2000 –≥–ĺ–ī—É. –Ě–ĺ —ā–Ķ–ľ –Ĺ–Ķ –ľ–Ķ–Ĺ–Ķ–Ķ, –Ņ—Ä–ĺ–ī–ĺ–Ľ–∂–į–Ķ—ā –≤—Ā—ā—Ä–Ķ—á–į—ā—Ć—Ā—Ź —Ā –∑–į–≤–ł–ī–Ĺ—č–ľ —É–Ņ–ĺ—Ä—Ā—ā–≤–ĺ–ľ —É –ľ–Ĺ–ĺ–≥–ł—Ö –Ņ—Ä–ĺ–≤–į–Ļ–ī–Ķ—Ä–ĺ–≤. –ź –≤–Ķ–ī—Ć –ł–ľ–Ķ–Ĺ–Ĺ–ĺ –Ņ—Ä–ĺ–≤–į–Ļ–ī–Ķ—Ä –≤–ł–Ĺ–ĺ–≤–į—ā –≤ –ī–į–Ĺ–Ĺ–ĺ–Ļ —Ā–ł—ā—É–į—Ü–ł–ł: –Ĺ–Ķ –Ĺ—É–∂–Ĺ–ĺ –Ī–Ľ–ĺ–ļ–ł—Ä–ĺ–≤–į—ā—Ć ICMP —ā–ł–Ņ 3 –ļ–ĺ–ī 4. –ü—Ä–ł—á–Ķ–ľ —Ā–Ľ—É—ą–į—ā—Ć—Ā—Ź ¬ę–≥–ĺ–Ľ–ĺ—Ā–į —Ä–į–∑—É–ľ–į¬Ľ ( —ā. –Ķ. –ļ–Ľ–ł–Ķ–Ĺ—ā–ĺ–≤, –Ņ–ĺ–Ĺ–ł–ľ–į—é—Č–ł—Ö –≤ —á–Ķ–ľ –Ņ—Ä–ĺ–Ī–Ľ–Ķ–ľ–į) –ĺ–Ĺ–ł –ĺ–Ī—č—á–Ĺ–ĺ –Ĺ–Ķ —Ö–ĺ—ā—Ź—ā. –ü–ĺ—ć—ā–ĺ–ľ—É –Ĺ–Ķ –Ī—É–ī–Ķ–ľ –ĺ–Ī—Ä–į—Č–į—ā—Ć –Ĺ–į –Ĺ–ł—Ö –≤–Ĺ–ł–ľ–į–Ĺ–ł–Ķ –ł –Ņ–ĺ–Ņ—Ä–ĺ–Ī—É–Ķ–ľ —Ä–Ķ—ą–ł—ā—Ć –Ņ—Ä–ĺ–Ī–Ľ–Ķ–ľ—É, –ł—Ā—Ö–ĺ–ī—Ź –ł–∑ —Ā–ĺ–Ī—Ā—ā–≤–Ķ–Ĺ–Ĺ—č—Ö —Ā—Ä–Ķ–ī—Ā—ā–≤.

–†–į–∑—Ä–į–Ī–ĺ—ā—á–ł–ļ–ł Linux, —ā–ĺ–∂–Ķ –∑–Ĺ–į—é—Č–ł–Ķ –ĺ–Ī —ć—ā–ĺ–Ļ –Ņ—Ä–ĺ–Ī–Ľ–Ķ–ľ–Ķ, –Ņ—Ä–Ķ–ī—É—Ā–ľ–ĺ—ā—Ä–Ķ–Ľ–ł —Ā–Ņ–Ķ—Ü–ł–į–Ľ—Ć–Ĺ—É—é –ĺ–Ņ—Ü–ł—é –≤ iptables. –¶–ł—ā–į—ā–į –ł–∑ man iptables:

TCPMSS

This target allows to alter the MSS value of TCP SYN packets, to control the maximum size for that connection (usually limiting it to your outgoing interface‚Äôs MTU minus 40 for IPv4 or 60 for IPv6, respectively). Of course, it can only be used in conjunction with -p tcp. It is only valid in the mangle table. This target is used to overcome criminally braindead ISPs or servers which block “ICMP Fragmentation Needed” or “ICMPv6 Packet Too Big” packets. The symptoms of this problem are that everything works fine from your Linux firewall/router, but machines behind it can never exchange large packets:

1) Web browsers connect, then hang with no data received.

2) Small mail works fine, but large emails hang.

3) ssh works fine, but scp hangs after initial handshaking.

Workaround: activate this option and add a rule to your firewall configuration like:

iptables -t mangle -A FORWARD -p tcp –tcp-flags SYN,RST SYN \

-j TCPMSS –clamp-mss-to-pmtu–set-mss value

Explicitly set MSS option to specified value.

–clamp-mss-to-pmtu

Automatically clamp MSS value to (path_MTU – 40 for IPv4; -60 for IPv6).

These options are mutually exclusive.

–ú–ĺ–Ļ –≤–ĺ–Ľ—Ć–Ĺ—č–Ļ –Ņ–Ķ—Ä–Ķ–≤–ĺ–ī:

TCPMSS

–≠—ā–ĺ –ī–Ķ–Ļ—Ā—ā–≤–ł–Ķ –Ņ–ĺ–∑–≤–ĺ–Ľ—Ź–Ķ—ā –ł–∑–ľ–Ķ–Ĺ—Ź—ā—Ć –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ MSS –≤ TCP SYN –Ņ–į–ļ–Ķ—ā–į—Ö, –ī–Ľ—Ź –ļ–ĺ–Ĺ—ā—Ä–ĺ–Ľ—Ź –ľ–į–ļ—Ā–ł–ľ–į–Ľ—Ć–Ĺ–ĺ–≥–ĺ —Ä–į–∑–ľ–Ķ—Ä–į –Ņ–į–ļ–Ķ—ā–ĺ–≤ –≤ —ć—ā–ĺ–ľ —Ā–ĺ–Ķ–ī–ł–Ĺ–Ķ–Ĺ–ł–ł (–ě–Ī—č—á–Ĺ–ĺ –ĺ–≥—Ä–į–Ĺ–ł—á–ł–≤–į—Ź –Ķ–≥–ĺ MTU –ł—Ā—Ö–ĺ–ī—Ź—Č–Ķ–≥–ĺ –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā–į –ľ–ł–Ĺ—É—Ā 40 –Ī–į–Ļ—ā –ī–Ľ—Ź IPv4 –ł–Ľ–ł –ľ–ł–Ĺ—É—Ā 60 –ī–Ľ—Ź IPv6). –ö–ĺ–Ĺ–Ķ—á–Ĺ–ĺ, —ć—ā–ĺ –ī–Ķ–Ļ—Ā—ā–≤–ł–Ķ –ľ–ĺ–∂–Ķ—ā –ł—Ā–Ņ–ĺ–Ľ—Ć–∑–ĺ–≤–į—ā—Ć—Ā—Ź —ā–ĺ–Ľ—Ć–ļ–ĺ –≤ —Ā–ĺ—á–Ķ—ā–į–Ĺ–ł–ł —Ā -p tcp. –†–į–∑—Ä–Ķ—ą–Ķ–Ĺ–ĺ —ć—ā–ĺ —ā–ĺ–Ľ—Ć–ļ–ĺ –≤ —ā–į–Ī–Ľ–ł—Ü–Ķ mangle. –≠—ā–ĺ –ī–Ķ–Ļ—Ā—ā–≤–ł–Ķ –ł—Ā–Ņ–ĺ–Ľ—Ć–∑—É–Ķ—ā—Ā—Ź –ī–Ľ—Ź –Ņ—Ä–Ķ–ĺ–ī–ĺ–Ľ–Ķ–Ĺ–ł—Ź –Ņ—Ä–Ķ—Ā—ā—É–Ņ–Ĺ–ĺ–Ļ –Ĺ–Ķ–ļ–ĺ–ľ–Ņ–Ķ—ā–Ķ–Ĺ—ā–Ĺ–ĺ—Ā—ā–ł –Ņ—Ä–ĺ–≤–į–Ļ–ī–Ķ—Ä–ĺ–≤ –ł —Ā–Ķ—Ä–≤–Ķ—Ä–ĺ–≤, –Ī–Ľ–ĺ–ļ–ł—Ä—É—é—Č–ł—Ö “ICMP Fragmentation Needed” –ł–Ľ–ł “ICMPv6 Packet Too Big” –Ņ–į–ļ–Ķ—ā—č. –°–ł–ľ–Ņ—ā–ĺ–ľ—č —ć—ā–ĺ–Ļ –Ņ—Ä–ĺ–Ī–Ľ–Ķ–ľ—č ‚Äď –≤—Ā–Ķ –Ņ—Ä–Ķ–ļ—Ä–į—Ā–Ĺ–ĺ —Ä–į–Ī–ĺ—ā–į–Ķ—ā –Ĺ–į –≤–į—ą–Ķ–ľ —Ā–Ķ—ā–Ķ–≤–ĺ–ľ —ć–ļ—Ä–į–Ĺ–Ķ –ł–Ľ–ł —Ä–ĺ—É—ā–Ķ—Ä–Ķ, –Ĺ–ĺ –ľ–į—ą–ł–Ĺ—č –∑–į –Ĺ–ł–ľ –Ĺ–ł–ļ–ĺ–≥–ī–į –Ĺ–Ķ —Ā–ľ–ĺ–≥—É—ā –ĺ–Ī–ľ–Ķ–Ĺ–ł–≤–į—ā—Ć—Ā—Ź –Ī–ĺ–Ľ—Ć—ą–ł–ľ–ł –Ņ–į–ļ–Ķ—ā–į–ľ–ł:

1) –í–Ķ–Ī –Ī—Ä–į—É–∑–Ķ—Ä—č —Ā–≤—Ź–∑—č–≤–į—é—ā—Ā—Ź, –Ĺ–ĺ –Ņ—Ä–ĺ—Ā—ā–ĺ –≤–ł—Ā—Ź—ā –Ī–Ķ–∑ –Ņ–Ķ—Ä–Ķ—Ā—č–Ľ–ļ–ł –ī–į–Ĺ–Ĺ—č—Ö.

2) –ľ–į–Ľ–Ķ–Ĺ—Ć–ļ–ł–Ķ —ć–Ľ–Ķ–ļ—ā—Ä–ĺ–Ĺ–Ĺ—č–Ķ –Ņ–ł—Ā—Ć–ľ–į –Ņ—Ä–ł—Ö–ĺ–ī—Ź—ā –Ĺ–ĺ—Ä–ľ–į–Ľ—Ć–Ĺ–ĺ, –Ĺ–ĺ –Ī–ĺ–Ľ—Ć—ą–ł–Ķ –≤–ł—Ā—Ź—ā.

3) ssh —Ä–į–Ī–ĺ—ā–į–Ķ—ā –ĺ—ā–Ľ–ł—á–Ĺ–ĺ, –Ĺ–ĺ scp –≤–ł—Ā–ł—ā –Ņ–ĺ—Ā–Ľ–Ķ –Ĺ–į—á–į–Ľ—Ć–Ĺ—č—Ö —Ä—É–ļ–ĺ–Ņ–ĺ–∂–į—ā–ł–Ļ(–Ņ—Ä–ł–ľ –Ņ–Ķ—Ä: –Ņ—Ä–ĺ—Ü–Ķ—Ā—Ā —É—Ā—ā–į–Ĺ–ĺ–≤–ļ–ł TCP —Ā–ĺ–Ķ–ī–ł–Ĺ–Ķ–Ĺ–ł—Ź —ā–į–ļ–∂–Ķ –Ĺ–į–∑—č–≤–į—é—ā “—ā—Ä–ĺ–Ļ–Ĺ—č–ľ —Ä—É–ļ–ĺ–Ņ–ĺ–∂–į—ā–ł–Ķ–ľ”).

–†–Ķ—ą–Ķ–Ĺ–ł–Ķ: –į–ļ—ā–ł–≤–ł—Ä–ĺ–≤–į—ā—Ć —ć—ā—É –ĺ–Ņ—Ü–ł—é –ł –ī–ĺ–Ī–į–≤–ł—ā—Ć –Ņ—Ä–į–≤–ł–Ľ–ĺ, –Ņ–ĺ–ī–ĺ–Ī–Ĺ–ĺ–Ķ –Ĺ–ł–∂–Ķ–Ņ—Ä–ł–≤–Ķ–ī–Ķ–Ĺ–Ĺ–ĺ–ľ—É, –≤ –ļ–ĺ–Ĺ—Ą–ł–≥—É—Ä–į—Ü–ł—é —Ā–≤–ĺ–Ķ–≥–ĺ —Ā–Ķ—ā–Ķ–≤–ĺ–≥–ĺ —ć–ļ—Ä–į–Ĺ–į:

iptables -t mangle -A FORWARD -p tcp –tcp-flags SYN,RST SYN \

-j TCPMSS –clamp-mss-to-pmtu–set-mss –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ

–Į–≤–Ĺ–į—Ź —É—Ā—ā–į–Ĺ–ĺ–≤–ļ–į –≤ –ĺ–Ņ—Ü–ł–ł MSS —Ā–Ņ–Ķ—Ü–ł—Ą–ł—á–Ķ—Ā–ļ–ĺ–≥–ĺ –∑–Ĺ–į—á–Ķ–Ĺ–ł—Ź.

–clamp-mss-to-pmtu

–ź–≤—ā–ĺ–ľ–į—ā–ł—á–Ķ—Ā–ļ–į—Ź —É—Ā—ā–į–Ĺ–ĺ–≤–ļ–į –∑–Ĺ–į—á–Ķ–Ĺ–ł—Ź MSS –≤ (path_MTU – 40 –ī–Ľ—Ź IPv4; -60 –ī–Ľ—Ź IPv6).

–≠—ā–ł –ĺ–Ņ—Ü–ł–ł —Ź–≤–Ľ—Ź—é—ā—Ā—Ź –≤–∑–į–ł–ľ–ĺ–ł—Ā–ļ–Ľ—é—á–į—é—Č–ł–ľ–ł.

–ö–į–ļ –≤–ł–ī–ł—ā–Ķ, –ľ–Ĺ–ĺ–≥–ĺ –≤—Ā–Ķ–≥–ĺ –Ĺ–į–Ņ–ł—Ā–į–Ľ–ł, –ī–į–∂–Ķ –ĺ–Ņ–ł—Ā–į–Ľ–ł –Ņ—Ä–ł–ľ–Ķ—Ä–Ĺ—č–Ķ —Ā–ł–ľ–Ņ—ā–ĺ–ľ—č –Ņ—Ä–ĺ–Ī–Ľ–Ķ–ľ—č. –ź —ā–į–ļ–ĺ–Ķ –Ņ–ĺ–≤–Ķ–ī–Ķ–Ĺ–ł–Ķ –Ņ—Ä–ĺ–≤–į–Ļ–ī–Ķ—Ä–ĺ–≤ –Ĺ–į–∑–≤–į–Ľ–ł “–Ņ—Ä–Ķ—Ā—ā—É–Ņ–Ĺ–ĺ–Ļ –Ĺ–Ķ–ļ–ĺ–ľ–Ņ–Ķ—ā–Ķ–Ĺ—ā–Ĺ–ĺ—Ā—ā—Ć—é(criminally braindead)”, –≤ —á–Ķ–ľ —Ź —Ā –Ĺ–ł–ľ–ł –Ņ–ĺ–Ľ–Ĺ–ĺ—Ā—ā—Ć—é —Ā–ĺ–≥–Ľ–į—Ā–Ķ–Ĺ. –Ē–į–≤–į–Ļ—ā–Ķ –ł—Ā—Ā–Ľ–Ķ–ī—É–Ķ–ľ, –ļ–į–ļ –∂–Ķ –Ī—É–ī–Ķ—ā —Ä–į–Ī–ĺ—ā–į—ā—Ć —ć—ā–į –ĺ–Ņ—Ü–ł—Ź –≤ –Ĺ–į—ą–Ķ–ľ –Ņ—Ä–ł–ľ–Ķ—Ä–Ķ. –Ē–ĺ–Ī–į–≤–Ľ—Ź–Ķ–ľ –Ĺ–į deb-serv-03 —Ä–Ķ–ļ–ĺ–ľ–Ķ–Ĺ–ī–ĺ–≤–į–Ĺ–Ĺ–ĺ–Ķ –Ņ—Ä–į–≤–ł–Ľ–ĺ:

–ö–ĺ–ī:¬†–í—č–ī–Ķ–Ľ–ł—ā—Ć –≤—Ā—Ď

iptables -t mangle -A FORWARD -p tcp --tcp-flags SYN,RST SYN -j TCPMSS --set-mss 1360

–ė —Ā–ľ–ĺ—ā—Ä–ł–ľ —á—ā–ĺ –Ņ–ĺ–Ľ—É—á–ł–Ľ–ĺ—Ā—Ć:

–í—č–≤–ĺ–ī TCPDUMP#1 (–Ĺ–į eth0 deb-serv):

–ö–ĺ–ī:¬†–í—č–ī–Ķ–Ľ–ł—ā—Ć –≤—Ā—Ď

1 ip 172.16.5.3.33792 > 192.168.0.1.80: flags [s], seq 1484543117, win 5840, options [mss 1360...], length 0

2 ip 192.168.0.1.80 > 172.16.5.3.33792: flags [s.], seq 2230206317, ack 1484543118, win 5792, options [mss 1460...], length 0

3 ip 172.16.5.3.33792 > 192.168.0.1.80: flags [.], ack 1, win 1460, options [...], length 0

4 ip 172.16.5.3.33792 > 192.168.0.1.80: flags [p.], seq 1:118, ack 1, win 1460, options [...], length 117

5 ip 192.168.0.1.80 > 172.16.5.3.33792: flags [.], ack 118, win 181, options [...], length 0

6 ip 192.168.0.1.80 > 172.16.5.3.33792: flags [.], seq 1:2697, ack 118, win 181, options [...], length 2696

7 ip 172.16.5.3.33792 > 192.168.0.1.80: flags [.], ack 1349, win 2184, options [...], length 0

8 ip 192.168.0.1.80 > 172.16.5.3.33792: flags [.], seq 2697:5393, ack 118, win 181, options [...], length 2696

9 ip 192.168.0.1.80 > 172.16.5.3.33792: flags [fp.], seq 5393:6380, ack 118, win 181, options [...], length 987

10 ip 172.16.5.3.33792 > 192.168.0.1.80: flags [.], ack 2697, win 2908, options [...], length 0

–í—č–≤–ĺ–ī TCPDUMP#3 (–Ĺ–į eth0 deb-serv-05):

–ö–ĺ–ī:¬†–í—č–ī–Ķ–Ľ–ł—ā—Ć –≤—Ā—Ď

1 IP 172.16.5.3.33792 > 192.168.0.1.80: Flags [S], seq 1484543117, win 5840, options [mss 1460...], length 0

2 IP 192.168.0.1.80 > 172.16.5.3.33792: Flags [S.], seq 2230206317, ack 1484543118, win 5792, options [mss 1360...], length 0

3 IP 172.16.5.3.33792 > 192.168.0.1.80: Flags [.], ack 1, win 1460, options [...], length 0

4 IP 172.16.5.3.33792 > 192.168.0.1.80: Flags [P.], seq 1:118, ack 1, win 1460, options [...], length 117

5 IP 192.168.0.1.80 > 172.16.5.3.33792: Flags [.], ack 118, win 181, options [...], length 0

6 IP 192.168.0.1.80 > 172.16.5.3.33792: Flags [.], seq 1:1349, ack 118, win 181, options [...], length 1348

7 IP 192.168.0.1.80 > 172.16.5.3.33792: Flags [.], seq 1349:2697, ack 118, win 181, options [...], length 1348

8 IP 172.16.5.3.33792 > 192.168.0.1.80: Flags [.], ack 1349, win 2184, options [...], length 0

9 IP 172.16.5.3.33792 > 192.168.0.1.80: Flags [.], ack 2697, win 2908, options [...], length 0

10 IP 192.168.0.1.80 > 172.16.5.3.33792: Flags [.], seq 2697:4045, ack 118, win 181, options [...], length 1348

–†–į–∑–Ī–ł—Ä–į–Ķ–ľ:

1. –í —Ā—ā—Ä–ĺ–ļ–į—Ö 1-3 –ľ—č —É–∂–Ķ –Ņ—Ä–ł–≤—č—á–Ĺ–ĺ –Ĺ–į–Ī–Ľ—é–ī–į–Ķ–ľ —É—Ā—ā–į–Ĺ–ĺ–≤–ļ—É TCP —Ā–ĺ–Ķ–ī–ł–Ĺ–Ķ–Ĺ–ł—Ź. –Ě–ĺ –ĺ–Ī—Ä–į—ā–ł—ā–Ķ –≤–Ĺ–ł–ľ–į–Ĺ–ł–Ķ –Ĺ–į –∑–Ĺ–į—á–Ķ–Ĺ–ł—Ź MSS. –í TCPDUMP#1 –ĺ—ā deb-serv-05 –Ņ—Ä–ł—Ö–ĺ–ī–ł—ā –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ 1360, –≤ —ā–ĺ –≤—Ä–Ķ–ľ—Ź –ļ–į–ļ –≤ TCDUMP#3 –≤–ł–ī–Ĺ–ĺ, —á—ā–ĺ —É—Ö–ĺ–ī–ł—ā –Ņ–į–ļ–Ķ—ā —Ā MSS=1460. –ė–ľ–Ķ–Ĺ–Ĺ–ĺ —ā–į–ļ –ł —Ä–į–Ī–ĺ—ā–į–Ķ—ā –Ņ—Ä–į–≤–ł–Ľ–ĺ —Ā ‚Äďset-mss 1360. –ě–Ĺ–ĺ —Ä–Ķ–ī–į–ļ—ā–ł—Ä—É–Ķ—ā –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ MSS —É –Ņ—Ä–ĺ–Ľ–Ķ—ā–į—é—Č–ł—Ö –Ņ–į–ļ–Ķ—ā–ĺ–≤. –Ē–Ľ—Ź SYN –Ņ–į–ļ–Ķ—ā–į, –Ņ—Ä–ł—ą–Ķ–ī—ą–Ķ–≥–ĺ –≤ –ĺ—ā–≤–Ķ—ā, —ć—ā–ĺ –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ —ā–ĺ–∂–Ķ –ĺ—ā—Ä–Ķ–ī–į–ļ—ā–ł—Ä–ĺ–≤–į–Ĺ–ĺ.

2. –í —Ā—ā—Ä–ĺ–ļ–į—Ö 4 –ł 5 –ĺ–Ī–ĺ–ł—Ö –≤—č–≤–ĺ–ī–ĺ–≤ –ľ—č –ĺ–Ņ—Ź—ā—Ć –Ĺ–į–Ī–Ľ—é–ī–į–Ķ–ľ –ĺ—ā–Ņ—Ä–į–≤–ļ—É GET –∑–į–Ņ—Ä–ĺ—Ā–į –ł –Ņ–ĺ–ī—ā–≤–Ķ—Ä–∂–ī–Ķ–Ĺ–ł–Ķ –Ņ–ĺ–Ľ—É—á–Ķ–Ĺ–ł—Ź.

3. –í —Ā—ā—Ä–ĺ–ļ–Ķ 6 –ī–Ľ—Ź TCPDUMP#1 –ł —Ā—ā—Ä–ĺ–ļ–į—Ö 6 –ł7 –ī–Ľ—Ź TCPDUMP#3 –≤–ł–ī–ł–ľ –ĺ—ā–Ņ—Ä–į–≤–ļ—É –Ņ–į–ļ–Ķ—ā–ĺ–≤ —Ā –ī–į–Ĺ–Ĺ—č–ľ–ł, –Ĺ–ĺ —ā–Ķ–Ņ–Ķ—Ä—Ć —Ä–į–∑–ľ–Ķ—Ä –ļ–į–∂–ī–ĺ–≥–ĺ –ł–∑ –Ņ–į–ļ–Ķ—ā–ĺ–≤ –Ĺ–Ķ –Ņ—Ä–Ķ–≤—č—ą–į–Ķ—ā 1400 –Ī–į–Ļ—ā. –ě–Ņ—Ź—ā—Ć –Ņ—Ä–ĺ–ł—Ā—Ö–ĺ–ī–ł—ā —Ā—ā—Ä–į–Ĺ–Ĺ—č–Ļ –≥–Ľ—é–ļ —Ā TCPDUMP#1, –≥–ī–Ķ –≤–ł–ī–Ķ–Ĺ –ĺ–ī–ł–Ĺ –Ī–ĺ–Ľ—Ć—ą–ĺ–Ļ –Ņ–į–ļ–Ķ—ā, –≤ —ā–ĺ –≤—Ä–Ķ–ľ—Ź –ļ–į–ļ –≤ TCPDUMP#3 –ľ—č –Ĺ–į–Ī–Ľ—é–ī–į–Ķ–ľ –Ņ—Ä–ł—Ö–ĺ–ī 2-—Ö –Ņ–į–ļ–Ķ—ā–ĺ–≤.

4. –Ē–į–Ľ—Ć–Ĺ–Ķ–Ļ—ą–ł–Ļ –ĺ–Ī–ľ–Ķ–Ĺ –Ņ–į–ļ–Ķ—ā–į–ľ–ł –ł–ī–Ķ—ā –≤ —Ā–ĺ–ĺ—ā–≤–Ķ—ā—Ā—ā–≤–ł–ł —Ā –Ņ—Ä–į–≤–ł–Ľ–į–ľ–ł –Ņ—Ä–ĺ—ā–ĺ–ļ–ĺ–Ľ–į TCP. –Ě–ĺ –Ĺ–ł —Ä–į–∑—É —Ä–į–∑–ľ–Ķ—Ä –Ņ–į–ļ–Ķ—ā–į –Ĺ–į –Ņ—Ä–Ķ–≤—č—ą–į–Ľ 1400 –Ī–į–Ļ—ā.

–í —É–Ņ—Ä–ĺ—Č–Ķ–Ĺ–Ĺ–ĺ–ľ –≤–ł–ī–Ķ –Ņ–ĺ–≤–Ķ–ī–Ķ–Ĺ–ł–Ķ MSS –Ņ—Ä–Ķ–ī—Ā—ā–į–≤–Ľ–Ķ–Ĺ–ĺ –Ĺ–į —Ä–ł—Ā. 4. –Į –Ĺ–Ķ —Ā—ā–į–Ľ –Ņ–ĺ–ļ–į–∑—č–≤–į—ā—Ć –ĺ–Ī–ľ–Ķ–Ĺ –ī–į–Ĺ–Ĺ—č–ľ–ł, —ā–į–ļ –ļ–į–ļ –ĺ–Ĺ –į–Ĺ–į–Ľ–ĺ–≥–ł—á–Ķ–Ĺ –ĺ–Ī—č—á–Ĺ–ĺ–ľ—É –Ņ–ĺ–≤–Ķ–ī–Ķ–Ĺ–ł—é.

–†–ł—Ā. 4. –ė–∑–ľ–Ķ–Ĺ–Ķ–Ĺ–ł–Ķ MSS –Ĺ–į –Ľ–Ķ—ā—É.

–•–ĺ—ā—Ź –≤ man iptables –ĺ–Ņ–ł—Ā–į–Ĺ—č –ī–≤–Ķ –ĺ–Ņ—Ü–ł–ł, –Ĺ–ĺ —Ź –Ņ–ĺ–ļ–į –Ņ—Ä–ł–ľ–Ķ–Ĺ–ł–Ľ —ā–ĺ–Ľ—Ć–ļ–ĺ –ĺ–ī–Ĺ—É. –Ě—É–∂–Ĺ–į—Ź –ĺ–Ņ—Ü–ł—Ź –∑–į–≤–ł—Ā–ł—ā –ĺ—ā –ļ–ĺ–Ĺ–ļ—Ä–Ķ—ā–Ĺ–ĺ–Ļ —Ā–ł—ā—É–į—Ü–ł–ł. –í—Ā–Ķ —Ā–ł—ā—É–į—Ü–ł–ł –ľ–ĺ–∂–Ĺ–ĺ —Ä–į–∑–ī–Ķ–Ľ–ł—ā—Ć –Ĺ–į 2 —ā–ł–Ņ–į:

1. –Ě–į –≤–į—ą–Ķ–ľ –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—ā–ĺ—Ä–Ķ —Ā–į–Ļ—ā—č –ĺ—ā–ļ—Ä—č–≤–į—é—ā—Ā—Ź –Ĺ–ĺ—Ä–ľ–į–Ľ—Ć–Ĺ–ĺ, —É –ļ–Ľ–ł–Ķ–Ĺ—ā–ĺ–≤ –≤ –Ľ–ĺ–ļ–į–Ľ—Ć–Ĺ–ĺ–Ļ —Ā–Ķ—ā–ł –Ĺ–į–Ī–Ľ—é–ī–į—é—ā—Ā—Ź –Ņ—Ä–ĺ–Ī–Ľ–Ķ–ľ—č.

–í —ć—ā–ĺ–ľ —Ā–Ľ—É—á–į–Ķ –Ĺ–į–ł–ľ–Ķ–Ĺ—Ć—ą–ł–Ļ MTU –Ĺ–į –≤—Ā–Ķ–ľ –Ņ—É—ā–ł –Ĺ–į—Ö–ĺ–ī–ł—ā—Ā—Ź –ł–ľ–Ķ–Ĺ–Ĺ–ĺ –Ĺ–į –≤–į—ą–Ķ–ľ —Ā–Ķ—Ä–≤–Ķ—Ä–Ķ. –ě–Ī—č—á–Ĺ–ĺ —ć—ā–ĺ –Ĺ–Ķ–ļ–ł–Ķ –Ņ—Ä–ĺ—ā–ĺ–ļ–ĺ–Ľ—č –ł–Ĺ–ļ–į–Ņ—Ā—É–Ľ—Ź—Ü–ł–ł, —ā–ł–Ņ–į PPPoE, PPtP –ł —ā–ī. –Ē–Ľ—Ź –ī–į–Ĺ–Ĺ–ĺ–Ļ —Ā–ł—ā—É–į—Ü–ł–ł –Ľ—É—á—ą–Ķ –≤—Ā–Ķ–≥–ĺ –Ņ–ĺ–ī–ĺ–Ļ–ī–Ķ—ā –ĺ–Ņ—Ü–ł—Ź ‚Äď-clamp-mss-to-pmtu, –ļ–ĺ—ā–ĺ—Ä–į—Ź –į–≤—ā–ĺ–ľ–į—ā–ł—á–Ķ—Ā–ļ–ł —É—Ā—ā–į–Ĺ–ĺ–≤–ł—ā –ľ–ł–Ĺ–ł–ľ–į–Ľ—Ć–Ĺ—č–Ļ MSS –Ĺ–į –≤—Ā–Ķ —ā—Ä–į–Ĺ–∑–ł—ā–Ĺ—č–Ķ –Ņ–į–ļ–Ķ—ā—č.

2. –Ě–į –≤–į—ą–Ķ–ľ –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—ā–ĺ—Ä–Ķ –ł —É –ļ–Ľ–ł–Ķ–Ĺ—ā–ĺ–≤ –≤ –Ľ–ĺ–ļ–į–Ľ—Ć–Ĺ–ĺ–Ļ —Ā–Ķ—ā–ł —Ā–į–Ļ—ā—č –Ĺ–Ķ –ĺ—ā–ļ—Ä—č–≤–į—é—ā—Ā—Ź.

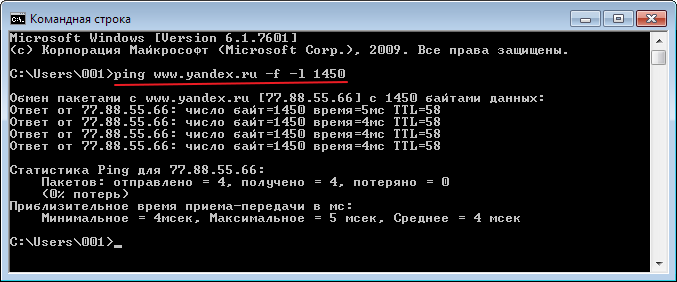

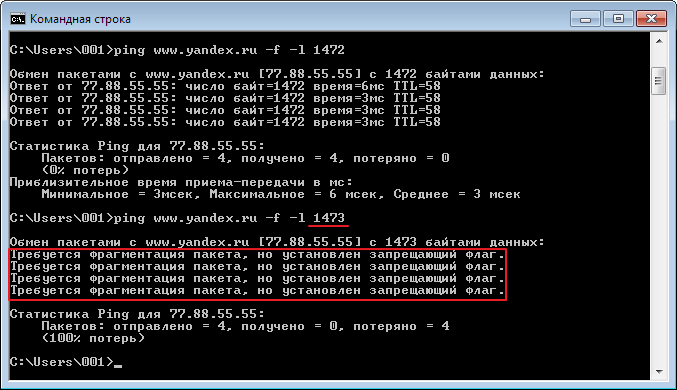

–í —ā–į–ļ–ĺ–ľ —Ā–Ľ—É—á–į–Ķ –Ĺ–į–ł–ľ–Ķ–Ĺ—Ć—ą–ł–Ļ MTU –Ĺ–į—Ö–ĺ–ī–ł—ā—Ā—Ź –≥–ī–Ķ-—ā–ĺ —É –Ņ—Ä–ĺ–≤–į–Ļ–ī–Ķ—Ä–į –ł –≤—č—á–ł—Ā–Ľ–ł—ā—Ć –Ķ–≥–ĺ —Ā—ā–į–Ĺ–ī–į—Ä—ā–Ĺ—č–ľ–ł —Ā—Ä–Ķ–ī—Ā—ā–≤–į–ľ–ł —Ā–Ľ–ĺ–∂–Ĺ–ĺ–≤–į—ā–ĺ. –°–Ņ–Ķ—Ü–ł–į–Ľ—Ć–Ĺ–ĺ –ī–Ľ—Ź —ć—ā–ĺ–≥–ĺ —Ź –Ĺ–į–Ņ–ł—Ā–į–Ľ —Ā–ļ—Ä–ł–Ņ—ā –Ĺ–į python, –ļ–ĺ—ā–ĺ—Ä—č–Ļ –Ņ–ĺ–ľ–ĺ–∂–Ķ—ā –ĺ–Ņ—Ä–Ķ–ī–Ķ–Ľ–ł—ā—Ć –Ĺ–Ķ–ĺ–Ī—Ö–ĺ–ī–ł–ľ—č–Ļ —Ä–į–∑–ľ–Ķ—Ä MSS –ī–Ľ—Ź –ī–į–Ĺ–Ĺ–ĺ–Ļ —Ā–ł—ā—É–į—Ü–ł–ł:

#!/usr/bin/env python

# -*-coding: utf-8 -*-

# vim: sw=4 ts=4 expandtab ai

import socket

import os

import time

import sys

# –ü–ĺ–Ľ–Ĺ–ĺ–Ķ –ł–ľ—Ź –≤–Ķ–Ī —Ā–Ķ—Ä–≤–Ķ—Ä–į –Ĺ–į –ļ–ĺ—ā–ĺ—Ä–ĺ–ľ –Ņ—Ä–ĺ–≤–ĺ–ī—Ź—ā—Ā—Ź –ł—Ā–Ņ—č—ā–į–Ĺ–ł—Ź. –°–Ľ–Ķ–ī—É–Ķ—ā –≤—č–Ī–ł—Ä–į—ā—Ć –ł–∑

# —Ā–į–Ļ—ā–ĺ–≤, –ļ–ĺ—ā–ĺ—Ä—č–Ķ —ā–ĺ—á–Ĺ–ĺ –Ĺ–Ķ —Ä–į–Ī–ĺ—ā–į—é—ā.

HOST = 'www.site.local'

# –í—Ä–Ķ–ľ–Ķ–Ĺ–Ĺ–ĺ–Ļ –ł–Ĺ—ā–Ķ—Ä–≤–į–Ľ, –≤ —ā–Ķ—á–Ķ–Ĺ–ł–ł –ļ–ĺ—ā–ĺ—Ä–ĺ–≥–ĺ —Ā–Ľ–Ķ–ī—É–Ķ—ā –ĺ–∂–ł–ī–į—ā—Ć –ĺ—ā–≤–Ķ—ā–į –ĺ—ā —Ā–į–Ļ—ā–į.

# –°–Ľ–ł—ą–ļ–ĺ–ľ –ľ–į–Ľ–Ķ–Ĺ—Ć–ļ–ĺ–Ķ –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ –ľ–ĺ–∂–Ķ—ā –Ņ–ĺ—Ä–ĺ–ī–ł—ā—Ć –Ľ–ĺ–∂–Ĺ—č–Ķ —Ā—Ä–į–Ī–į—ā—č–≤–į–Ĺ–ł—Ź, —Ā–Ľ–ł—ą–ļ–ĺ–ľ

# –Ī–ĺ–Ľ—Ć—ą–ĺ–Ķ - –ī–ĺ–Ľ–≥–ĺ–Ķ –≤—Ä–Ķ–ľ—Ź —Ä–į–Ī–ĺ—ā—č —Ā–ļ—Ä–ł–Ņ—ā–į.

TIMEOUT = 25.0

# –ö–ĺ–Ľ–ł—á–Ķ—Ā—ā–≤–ĺ –Ī–į–Ļ—ā, –ļ–ĺ—ā–ĺ—Ä—č–Ķ –Ĺ–į–ī–ĺ –Ņ–ĺ–Ľ—É—á–ł—ā—Ć —Ā –≤–Ķ–Ī —Ā–Ķ—Ä–≤–Ķ—Ä–į, —á—ā–ĺ–Ī—č —É–Ī–Ķ–ī–ł—ā—Ā—Ź —á—ā–ĺ –ĺ–Ĺ

# –Ĺ–į–≤–Ķ—Ä–Ĺ—Ź–ļ–į —Ä–į–Ī–ĺ—ā–į–Ķ—ā. –†–Ķ–ļ–ĺ–ľ–Ķ–Ĺ–ī—É–Ķ—ā—Ā—Ź —É—Ā—ā–į–Ĺ–į–≤–Ľ–ł–≤–į—ā—Ć –Ī–ĺ–Ľ—Ć—ą–ł–ľ –Ĺ–Ķ–∂–Ķ–Ľ–ł –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ MTU

BUF = 3000

# –ó–Ĺ–į—á–Ķ–Ĺ–ł–Ķ MTU –Ĺ–į –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā–Ķ –≤ –ł–Ĺ—ā–Ķ—Ä–Ĺ–Ķ—ā.

MTU = 1500

# –ó–Ĺ–į—á–Ķ–Ĺ–ł–Ķ MSS –Ī—É–ī–Ķ—ā –ł—Ā–ļ–į—ā—Ć—Ā—Ź –≤ –Ņ—Ä–Ķ–ī–Ķ–Ľ–Ķ –ĺ—ā MTU-LIM-40 –ī–ĺ MTU-40. –ó–į–Ņ—Ä–Ķ—Č–Ķ–Ĺ–ĺ

# —Ā—ā–į–≤–ł—ā—Ć –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ –Ī–ĺ–Ľ—Ć—ą–Ķ MTU –ł –Ĺ–Ķ —Ä–Ķ–ļ–ĺ–ľ–Ķ–Ĺ–ī—É–Ķ—ā—Ā—Ź —Ā—ā–į–≤–ł—ā—Ć –∑–Ĺ–į—á–Ķ–Ĺ–ł—Ź –Ī–ĺ–Ľ–Ķ–Ķ —á–Ķ–ľ

# 100-200 - —ć—ā–ĺ –ľ–ĺ–∂–Ķ—ā –Ņ—Ä–ł–≤–Ķ—Ā—ā–ł –ļ –Ī–ĺ–Ľ—Ć—ą–ĺ–ľ—É –≤—Ä–Ķ–ľ–Ķ–Ĺ–ł —Ä–į–Ī–ĺ—ā—č —Ā–ļ—Ä–ł–Ņ—ā–į.

LIM = 100

# –ó–į–ī–Ķ—Ä–∂–ļ–į –ľ–Ķ–∂–ī—É –ĺ–Ī—Ä–į—Č–Ķ–Ĺ–ł—Ź–ľ–ł –ļ —Ā–į–Ļ—ā—É. –†–Ķ–ļ–ĺ–ľ–Ķ–Ĺ–ī—É–Ķ—ā—Ā—Ź —É—Ā—ā–į–Ĺ–į–≤–Ľ–ł–≤–į—ā—Ć –ĺ—ā–Ľ–ł—á–Ĺ–ĺ–Ļ –ĺ—ā

# –Ĺ—É–Ľ—Ź –Ĺ–į –ľ–Ķ–ī–Ľ–Ķ–Ĺ–Ĺ–ĺ–ľ –ļ–į–Ĺ–į–Ľ–Ķ.

TRY_TIME = 0

def set_mss(mss, action='A'):

return os.system("iptables -t mangle -%s OUTPUT -p tcp --tcp-flags \

SYN,RST SYN -j TCPMSS --set-mss %d" % (action, mss) )

def check_connection(host):

s = socket.socket()

s.connect( (host, 80) )

s.send('GET / HTTP/1.1\r\nHost: %s\r\n\r\n' % host)

s.settimeout(TIMEOUT)

try:

d = len( s.recv(BUF) )

except:

d = 0

s.close()

return d

def main():

mss = MTU - 40

if not check_connection(HOST):

mss = MTU - 40 - LIM

set_mss(mss)

if not check_connection(HOST):

set_mss(mss,'D')

print "Error: Too small LIM"

sys.exit(1)

else:

while check_connection(HOST):

time.sleep(TRY_TIME)

set_mss(mss,'D')

if mss >= MTU-40:

print "Error in determining MSS"

sys.exit(1)

mss += 1

set_mss(mss)

set_mss(mss,'D')

mss -= 1

print 'MSS = %d' % (mss)

if __name__ == '__main__':

main()

sys.exit(0)

–ó–į–Ņ—É—Ā–ļ–į—ā—Ć —Ā–ļ—Ä–ł–Ņ—ā –Ĺ—É–∂–Ĺ–ĺ —Ā –Ņ—Ä–į–≤–į–ľ–ł —Ā—É–Ņ–Ķ—Ä–Ņ–ĺ–Ľ—Ć–∑–ĺ–≤–į—ā–Ķ–Ľ—Ź. –ź–Ľ–≥–ĺ—Ä–ł—ā–ľ –Ķ–≥–ĺ —Ä–į–Ī–ĺ—ā—č —ā–į–ļ–ĺ–≤:

1. –ü—č—ā–į–Ķ–ľ—Ā—Ź –Ņ–ĺ–Ľ—É—á–ł—ā—Ć –Ĺ–Ķ–ļ–ĺ—ā–ĺ—Ä–ĺ–Ķ –ļ–ĺ–Ľ–ł—á–Ķ—Ā—ā–≤–ĺ –ī–į–Ĺ–Ĺ—č—Ö —Ā —Ā–į–Ļ—ā–į —Ā –Ĺ–ĺ—Ä–ľ–į–Ľ—Ć–Ĺ—č–ľ –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ–ľ MSS.

2. –ē—Ā–Ľ–ł —ć—ā–ĺ –Ĺ–Ķ –Ņ–ĺ–Ľ—É—á–į–Ķ—ā—Ā—Ź, —ā–ĺ –Ņ–ĺ–Ĺ–ł–∂–į–Ķ–ľ MSS –Ĺ–į iptables —Ü–Ķ–Ņ–ĺ—á–ļ–Ķ OUTPUT –ī–ĺ MTU – 40 ‚Äď LIM.

3. –ē—Ā–Ľ–ł –ł –Ņ–ĺ—Ā–Ľ–Ķ —ć—ā–ĺ–≥–ĺ –ľ—č –Ĺ–Ķ –ľ–ĺ–∂–Ķ–ľ –Ņ–ĺ–Ľ—É—á–ł—ā—Ć –ī–į–Ĺ–Ĺ—č–Ķ, —ā–ĺ –≤—č–ī–į–Ķ–ľ –ĺ—ą–ł–Ī–ļ—É –ĺ —ā–ĺ–ľ, —á—ā–ĺ LIM –ł–ľ–Ķ–Ķ—ā —Ā–Ľ–ł—ą–ļ–ĺ–ľ –ľ–į–Ľ–Ķ–Ĺ—Ć–ļ–ĺ–Ķ –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ.

4. –ü–ĺ—Ā–Ľ–Ķ–ī–ĺ–≤–į—ā–Ķ–Ľ—Ć–Ĺ–ĺ –Ĺ–į—Ä–į—Č–ł–≤–į—Ź MSS, –ł—Č–Ķ–ľ —ā–ĺ—ā –ľ–ĺ–ľ–Ķ–Ĺ—ā, –ļ–ĺ–≥–ī–į –ī–į–Ĺ–Ĺ—č–Ķ –Ņ–Ķ—Ä–Ķ—Ā—ā–į–Ĺ—É—ā –Ņ–ĺ—Ā—ā—É–Ņ–į—ā—Ć. –ü–ĺ—Ā–Ľ–Ķ —ć—ā–ĺ–≥–ĺ –≤—č–≤–ĺ–ī–ł–ľ –Ņ–ĺ—Ā–Ľ–Ķ–ī–Ĺ–Ķ–Ķ —Ä–į–Ī–ĺ—á–Ķ–Ķ –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ MSS.

5. –ē—Ā–Ľ–ł –ľ—č –ī–ĺ—ą–Ľ–ł –ī–ĺ MSS=MTU-40, —ā–ĺ –≤—č–≤–ĺ–ī–ł–ľ –ĺ—ą–ł–Ī–ļ—É –ĺ —ā–ĺ–ľ, —á—ā–ĺ –Ĺ–Ķ –ľ–ĺ–∂–Ķ–ľ –ĺ–Ņ—Ä–Ķ–ī–Ķ–Ľ–ł—ā—Ć MSS. –Ē–į–Ĺ–Ĺ–į—Ź —Ā–ł—ā—É–į—Ü–ł—Ź —Ź–≤–Ľ—Ź–Ķ—ā—Ā—Ź –ĺ—ą–ł–Ī–ĺ—á–Ĺ–ĺ–Ļ, —ā. –ļ. –≤ –Ņ—É–Ĺ–ļ—ā–Ķ 1 –Ņ—Ä–ĺ–≤–ĺ–ī–ł–ľ –į–Ĺ–į–Ľ–ĺ–≥–ł—á–Ĺ—É—é –Ņ—Ä–ĺ–≤–Ķ—Ä–ļ—É, –ł, –Ķ—Ā–Ľ–ł —Ä–Ķ–∑—É–Ľ—Ć—ā–į—ā—č –Ĺ–Ķ —Ā–ĺ–≤–Ņ–į–ī–į—é—ā, —ć—ā–ĺ –Ņ–ĺ–≤–ĺ–ī –∑–į–ī—É–ľ–į—ā—Ć—Ā—Ź.

–ü–ĺ—Ā–Ľ–Ķ –Ņ–ĺ–Ľ—É—á–Ķ–Ĺ–ł—Ź –Ĺ—É–∂–Ĺ–ĺ–≥–ĺ MSS –Ĺ–Ķ–ĺ–Ī—Ö–ĺ–ī–ł–ľ–ĺ –≤–Ņ–ł—Ā–į—ā—Ć –Ķ–≥–ĺ –≤ —Ā–ĺ–ĺ—ā–≤–Ķ—ā—Ā—ā–≤—É—é—Č–Ķ–Ķ –Ņ—Ä–į–≤–ł–Ľ–ĺ (–ł—Ā–Ņ–ĺ–Ľ—Ć–∑—É—Ź –set-mss). –ú–ĺ–∂–Ĺ–ĺ –ĺ–Ī–ĺ–Ļ—ā–ł—Ā—Ć –ł –Ī–Ķ–∑ —Ā–ļ—Ä–ł–Ņ—ā–į, –Ĺ–į –≥–Ľ–į–∑ –Ņ–ĺ–Ĺ–ł–∑–ł–≤ –∑–Ĺ–į—á–Ķ–Ĺ–ł–Ķ MSS, –Ĺ–ĺ –Ľ—É—á—ą–Ķ –≤—č—Ź—Ā–Ĺ–ł—ā—Ć –Ķ–≥–ĺ —ā–ĺ—á–Ĺ–ĺ ‚Äď –ľ–Ķ–Ĺ—Ć—ą–Ķ –Ĺ–į–ļ–Ľ–į–ī—č–Ķ —Ä–į—Ā—Ö–ĺ–ī—č –Ĺ–į –Ņ–Ķ—Ä–Ķ—Ā—č–Ľ–ļ—É –Ņ–į–ļ–Ķ—ā–ĺ–≤.

–í–Ĺ–ł–ľ–į–Ĺ–ł–Ķ!¬†–ß—ā–ĺ–Ī—č –ł—Ā–Ņ–ĺ–Ľ—Ć–∑–ĺ–≤–į—ā—Ć —ć—ā–ł –Ņ—Ä–į–≤–ł–Ľ–į –ī–Ľ—Ź iptables –≤ —Ź–ī—Ä–Ķ –ī–ĺ–Ľ–∂–Ĺ—č –Ī—č—ā—Ć –≤–ļ–Ľ—é—á–Ķ–Ĺ—č –ī–≤–Ķ –ĺ–Ņ—Ü–ł–ł – CONFIG_NETFILTER_XT_TARGET_TCPMSS –ł CONFIG_NETFILTER_XT_MATCH_TCPMSS. –ü—Ä–ĺ–≤–Ķ—Ä–ł—ā—Ć –ľ–ĺ–∂–Ĺ–ĺ –Ĺ–į–Ņ—Ä–ł–ľ–Ķ—Ä —ā–į–ļ:

cat /boot/config-2.6.26-2-686 | grep TCPMSS

CONFIG_NETFILTER_XT_TARGET_TCPMSS=m

CONFIG_NETFILTER_XT_MATCH_TCPMSS=m

–ö–į–ļ –≤–ł–ī–ł—ā–Ķ —É –ľ–Ķ–Ĺ—Ź –ĺ–Ĺ–ł –Ņ–ĺ–ī–ļ–Ľ—é—á–Ķ–Ĺ—č –ľ–ĺ–ī—É–Ľ—Ź–ľ–ł.

–ß–į—Ā—ā–ĺ –Ĺ–į —Ą–ĺ—Ä—É–ľ–į—Ö –ľ–ĺ–∂–Ĺ–ĺ –≤—Ā—ā—Ä–Ķ—ā–ł—ā—Ć —Ā–ĺ–≤–Ķ—ā—č –Ņ–ĺ–Ĺ–ł–∑–ł—ā—Ć MTU –Ĺ–į —ā–ĺ–ľ –ł–Ľ–ł –ł–Ĺ–ĺ–ľ –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā–Ķ. –Ě—É–∂–Ĺ–ĺ –Ņ–ĺ–Ĺ–ł–ľ–į—ā—Ć, —á—ā–ĺ —ć—ā–ĺ –Ĺ–Ķ –Ņ–į–Ĺ–į—Ü–Ķ—Ź, –ł —Ä–Ķ–∑—É–Ľ—Ć—ā–į—ā –∑–į–≤–ł—Ā–ł—ā –ĺ—ā —ā–ĺ–≥–ĺ, –Ĺ–į –ļ–į–ļ–ĺ–ľ –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā–Ķ –Ņ–ĺ–Ĺ–ł–∂–į—ā—Ć. –ē—Ā–Ľ–ł –Ņ–ĺ–Ĺ–ł–∑–ł–ľ –Ĺ–į –ĺ–ī–Ĺ–ĺ–ľ –ł–∑ –ł–Ĺ—ā–Ķ—Ä—Ą–Ķ–Ļ—Ā–ĺ–≤ —É—á–į—Ā—ā–Ĺ–ł–ļ–ĺ–≤ TCP —Ā–ĺ–Ķ–ī–ł–Ĺ–Ķ–Ĺ–ł—Ź, —ā–ĺ —ć—ā–ĺ –Ņ—Ä–ł–Ĺ–Ķ—Ā–Ķ—ā —ć—Ą—Ą–Ķ–ļ—ā, —ā–į–ļ –ļ–į–ļ –∑–į—Ź–≤–Ľ–Ķ–Ĺ–Ĺ–į—Ź MSS –Ī—É–ī–Ķ—ā —Ā–ĺ–ĺ—ā–≤–Ķ—ā—Ā—ā–≤–ĺ–≤–į—ā—Ć –ľ–ł–Ĺ–ł–ľ–į–Ľ—Ć–Ĺ–ĺ–ľ—É —Ä–į–∑–ľ–Ķ—Ä—É –Ņ–į–ļ–Ķ—ā–į. –Ě–ĺ –Ķ—Ā–Ľ–ł —ć—ā–ĺ –Ī—É–ī—É—ā –Ĺ–Ķ –ļ–ĺ–Ĺ–Ķ—á–Ĺ—č–Ķ —ā–ĺ—á–ļ–ł, –į –ĺ–ī–ł–Ĺ –ł–∑ —ā—Ä–į–Ĺ–∑–ł—ā–Ĺ—č—Ö –ľ–į—Ä—ą—Ä—É—ā–ł–∑–į—ā–ĺ—Ä–ĺ–≤, —ā–ĺ –Ī–Ķ–∑ –≤–ļ–Ľ—é—á–Ķ–Ĺ–ł—Ź –ĺ–Ņ—Ü–ł–ł ‚Äďclamp-mss-to-pmtu –Ĺ–ł–ļ–į–ļ–ĺ–≥–ĺ —ć—Ą—Ą–Ķ–ļ—ā–į –Ĺ–Ķ –Ī—É–ī–Ķ—ā.

–Ě–į–ī–Ķ—é—Ā—Ć –ī–į–Ĺ–Ĺ–į—Ź —Ā—ā–į—ā—Ć—Ź –Ņ–ĺ–ľ–ĺ–∂–Ķ—ā –í–į–ľ —Ä–Ķ—ą–ł—ā—Ć –Ņ–ĺ–ī–ĺ–Ī–Ĺ—É—é –Ņ—Ä–ĺ–Ī–Ľ–Ķ–ľ—É –ļ–į–ļ —É —Ā–Ķ–Ī—Ź, —ā–į–ļ –ł —É –≤–į—ą–ł—Ö –ī—Ä—É–∑–Ķ–Ļ –ł –∑–Ĺ–į–ļ–ĺ–ľ—č—Ö.¬†–ē—Č–Ķ —Ä–į–∑ –ĺ–Ī—Ä–į—Č–į—é—Ā—Ć –ļ —Ā–Ņ–Ķ—Ü–ł–į–Ľ–ł—Ā—ā–į–ľ –Ņ—Ä–ĺ–≤–į–Ļ–ī–Ķ—Ä–ĺ–≤ ‚Äď –Ě–ē –Ď–õ–ě–ö–ė–†–£–ô–Ę–ē ICMP –Ę–ė–ü 3 –ö–ě–Ē 4 ‚Äď —ć—ā–ł–ľ –≤—č —Ā–ĺ–∑–ī–į–Ķ—ā–Ķ –Ņ—Ä–ĺ–Ī–Ľ–Ķ–ľ—č –≤–į—ą–ł–ľ –ļ–ĺ–Ľ–Ķ–≥–į–ľ.